部落格來源網址:https://www.vicarius.

WSUS 淘汰後,該如何選擇下一代漏洞修補平台?

本篇文章將深入解析 WSUS 退場背後的影響、各大替代方案的評估重點,並提供優劣勢分析,

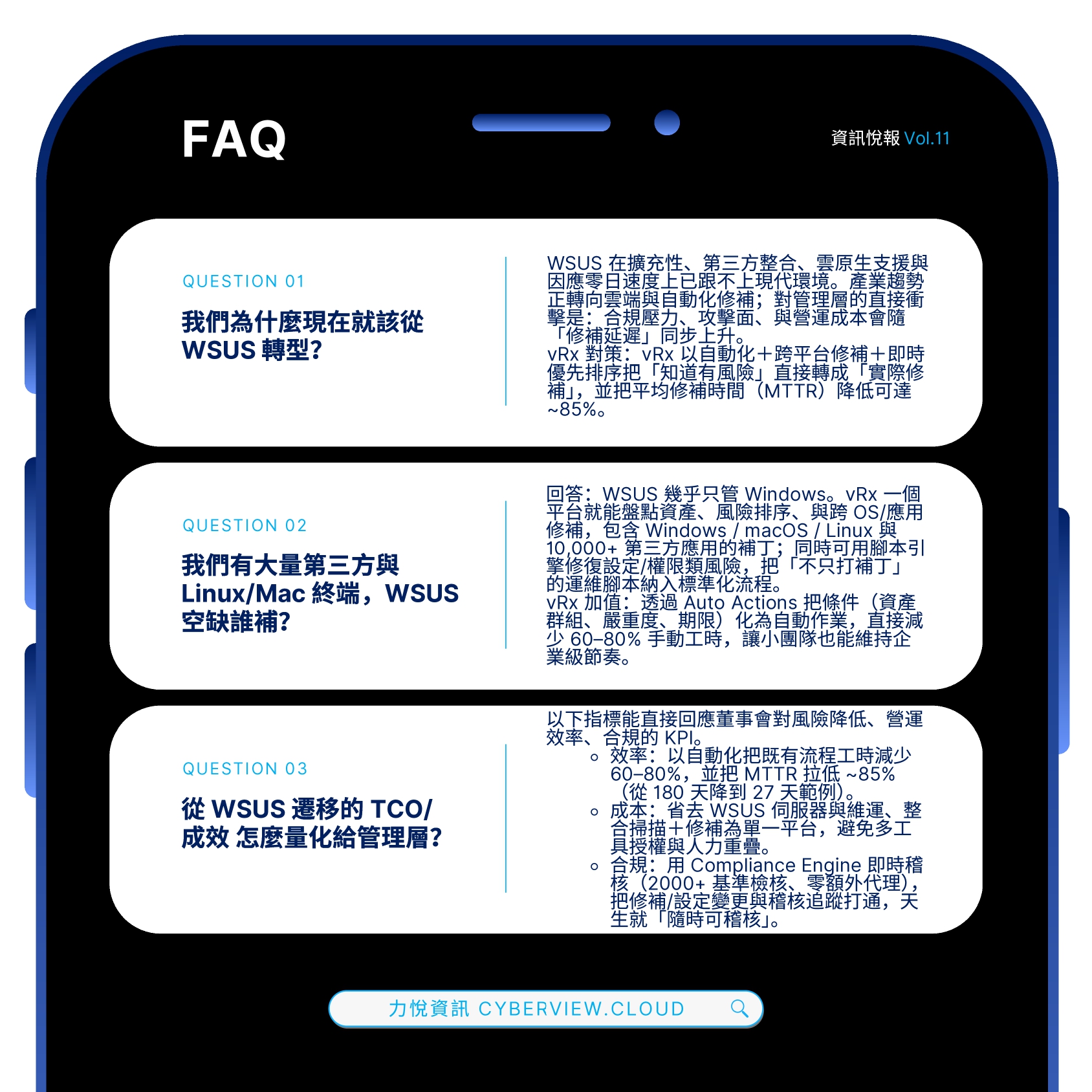

為什麼 WSUS 被淘汰?

WSUS(Windows Server Update Services)作為 Windows 補丁管理的主力工具,已經超過二十年,

然而,隨著資安威脅演進與 IT 架構日益複雜,WSUS 已難以應付現代企業的補丁管理需求,其逐步退場的關鍵原因如下:

- 擴充性受限:WSUS 難以有效管理大型、分散式企業的更新佈署,維運成本高、

系統負擔重。 - 雲端轉型趨勢:微軟正逐步轉向以雲端為核心的 Windows Update for Business(WUfB),以因應現代化 IT 策略。

- 資安風險升高:零時差漏洞(Zero-Day)愈趨頻繁,

企業急需比 WSUS 更快速且自動化的修補方案。 - 第三方整合不足:WSUS 主要支援微軟自家產品,對多元異質環境(例如 Linux、macOS、各類第三方應用)支援有限。

數據與現況

- 根據 Gartner 於 2023 年的調查,已有 65% 的企業著手轉向雲端化的補丁管理解決方案。

- Cybersecurity Ventures 預估,到 2031 年,勒索病毒所造成的全球企業損失將超過 2,650 億美元,突顯「即時修補」的重要性(來源)。

- 微軟內部研究顯示,採用 WUfB 的企業,其更新佈署時間平均可減少 40%,遠優於 WSUS(來源)。

- 美國 CISA(資安暨基礎設施安全局)建議企業導入自動化補丁管理系

統,因為高達 85% 的漏洞攻擊其實可以透過即時修補加以防範(來源)。 - 根據 NIST(國家標準與技術研究院)報告,

使用傳統修補系統的企業,其遭遇資安事件的風險高出 30%,主要因更新延遲所致(來源)。

替代修補管理解決方案

隨著 WSUS 的逐步淘汰,企業必須評估符合其安全狀況、

1. 適用於企業的 Windows 更新WUfB(Windows Update for Business)

概述:

WUfB 是一項與 Microsoft Endpoint Manager(Intune)整合的雲端服務,能夠自動化部署 Windows 裝置的更新,幾乎無需 IT 團隊手動介入。(更多資訊)

優點:

- 完全雲端管理,降低本地端基礎建設成本。

- 可與 Microsoft Endpoint Manager(Intune)無縫整合。

- 支援精細化的更新環設定與佈署時程管理。

- 搭配自動化修補與 Zero Trust 架構,提高資安韌性。

缺點:

- 相較於 WSUS,對更新審核與核准流程的控制較少。

- 不適用於air-gapped 或需高度法遵的環境。

- 若需完整功能,需搭配 Microsoft 365 E3/E5 授權,投資成本較高。

2. Microsoft Endpoint Configuration Manager(MECM,前身 SCCM)

概述:

前身為 SCCM,MECM 提供本地端部署為主的補丁管理,並具備雲端強化功能(更多資訊)

優點:

-

- 支援混合式環境(雲端 + 本地端)靈活部署。

- 提供完整的更新佈署與時程控管能力。

- 支援第三方應用程式的補丁管理。

- 擁有強大的法遵與稽核報表功能。

缺點:

-

- 系統架構與操作複雜度高。

- 需投入大量人力維運管理。

- 更新部署速度較慢,難與雲原生解決方案抗衡。

3. Vicarius vRx

概述:

Vicarius 所推出的 vRx 平台,為跨平台補丁管理解決方案,支援 macOS、Linux、Windows 及 10,000 + 第三方應用程式。

功能亮點:

-

- 自動化補丁部署:幾分鐘完成佈署,不需等排程或手動推送。

- 跨平台補丁支援:不僅限於 Windows,涵蓋各大作業系統與超過 10,000 款第三方應用。

- 零基礎設施負擔:無需架設 WSUS 伺服器,部署簡單。

- 進階修補能力:除了套用補丁,更支援自訂修補腳本與虛擬修補(Patchless Protection)以強化資安防護。

企業高層決策重點:WSUS 退場後該怎麼走?

- 資安與法遵合規性

選擇的補丁管理方案,必須符合產業法規與國際資安標準要求,並能針對新興漏洞快速反應。美國 CISA(資安暨基礎設施安全局)與 NIST(美國國家標準技術研究所)皆建議企業導入自動化補丁機制,以有效降低網路風險。

- 成本效益與資源優化

比較本地端部署(On-Premises)與雲端管理(Cloud-Based)方案的總擁有成本(TCO),除了初期投資,更要納入後續維運與人力配置。

- IT 團隊承載能力

評估現有 IT/資安團隊是否具備足夠的技能與人力來管理新系統,或是否需額外進行技能轉移與訓練。選擇操作門檻低、介面友善、支援自動化的方案,將有助於減輕團隊負擔。

- 未來可擴充性(Future-Proofing)

請優先選擇具備以下能力的補丁平台,確保能隨著企業成長與科技變革而進化:

-

- 自動化修補流程

- AI 驅動風險優先排序

- 與現代化 IT 流程(如 DevOps、SOAR、ITSM)高度整合

- API 擴充能力與開放介接設計

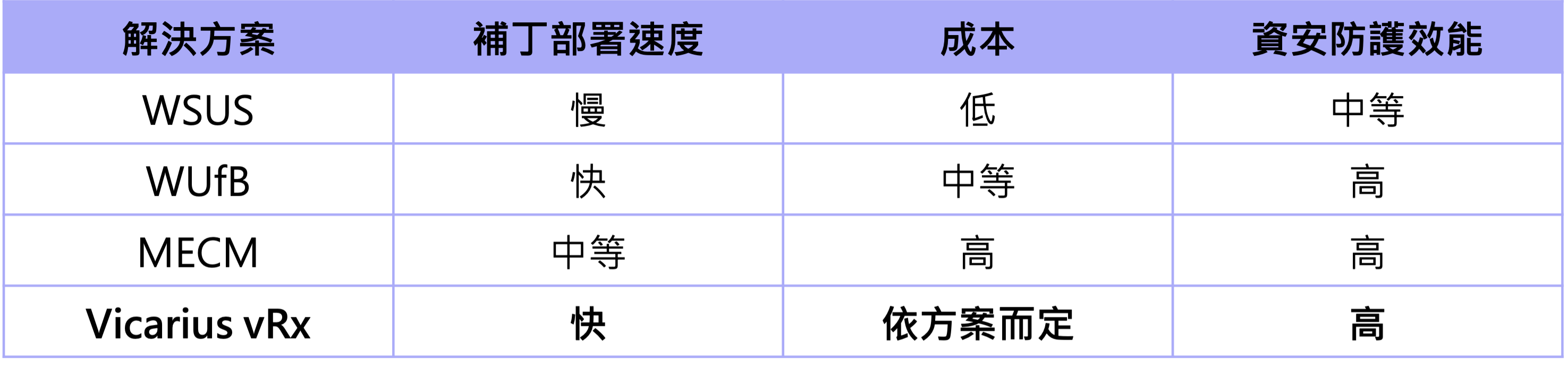

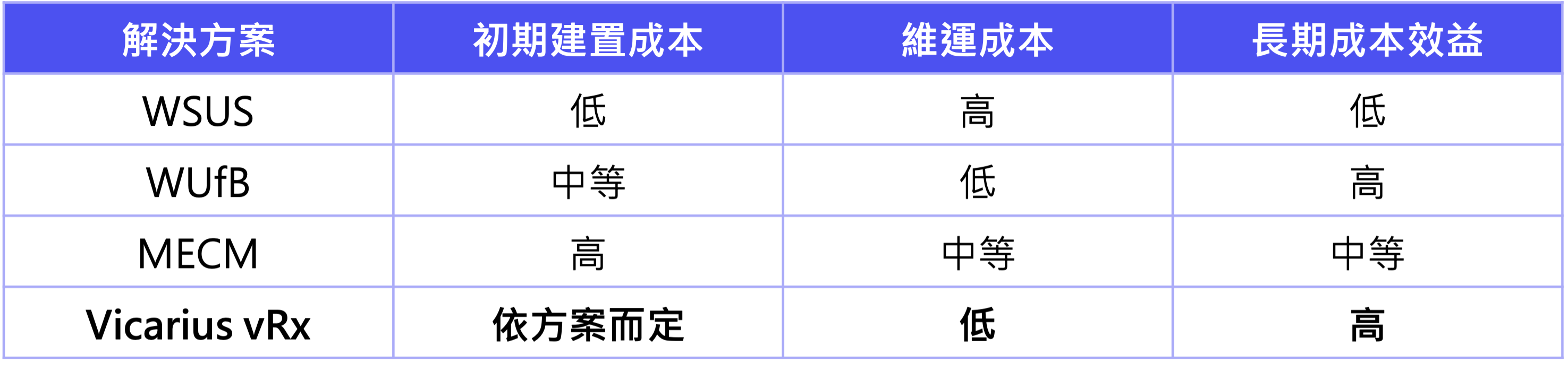

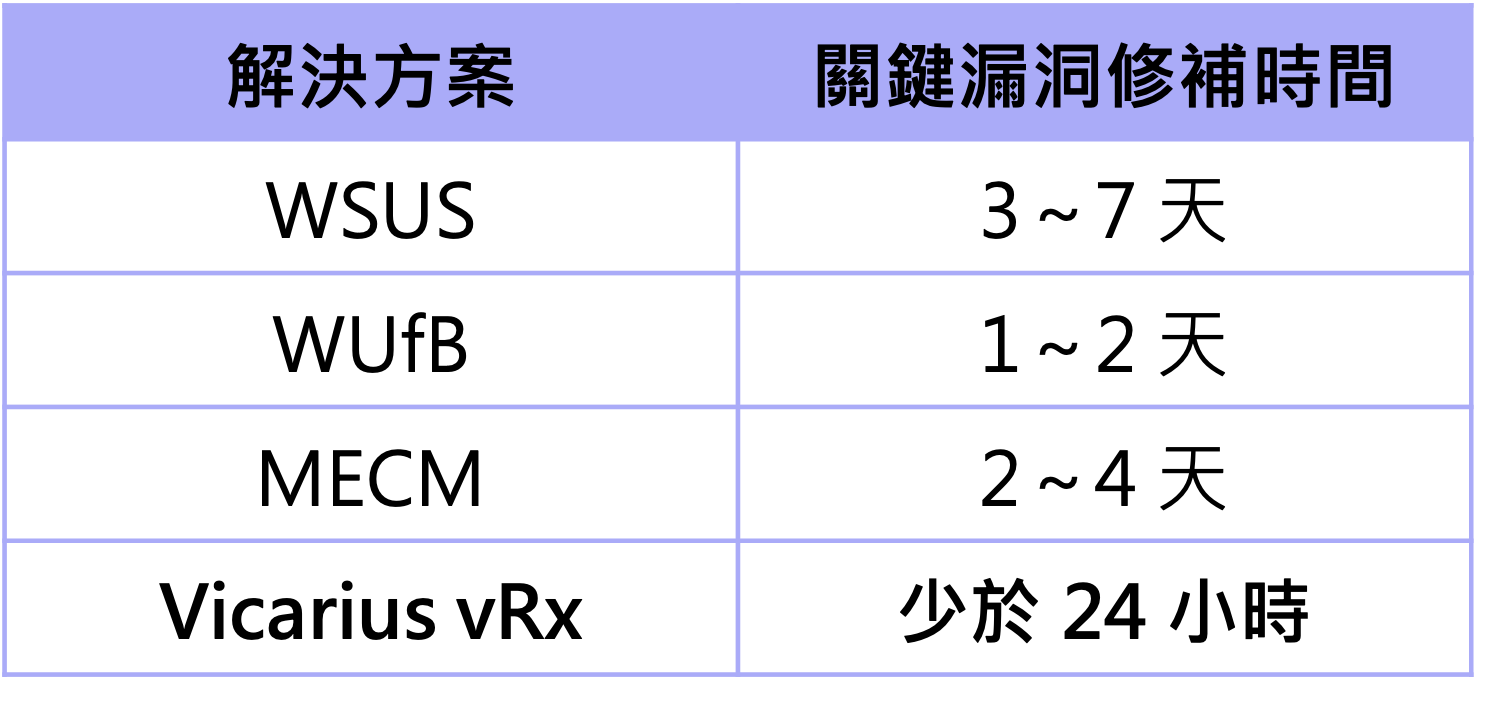

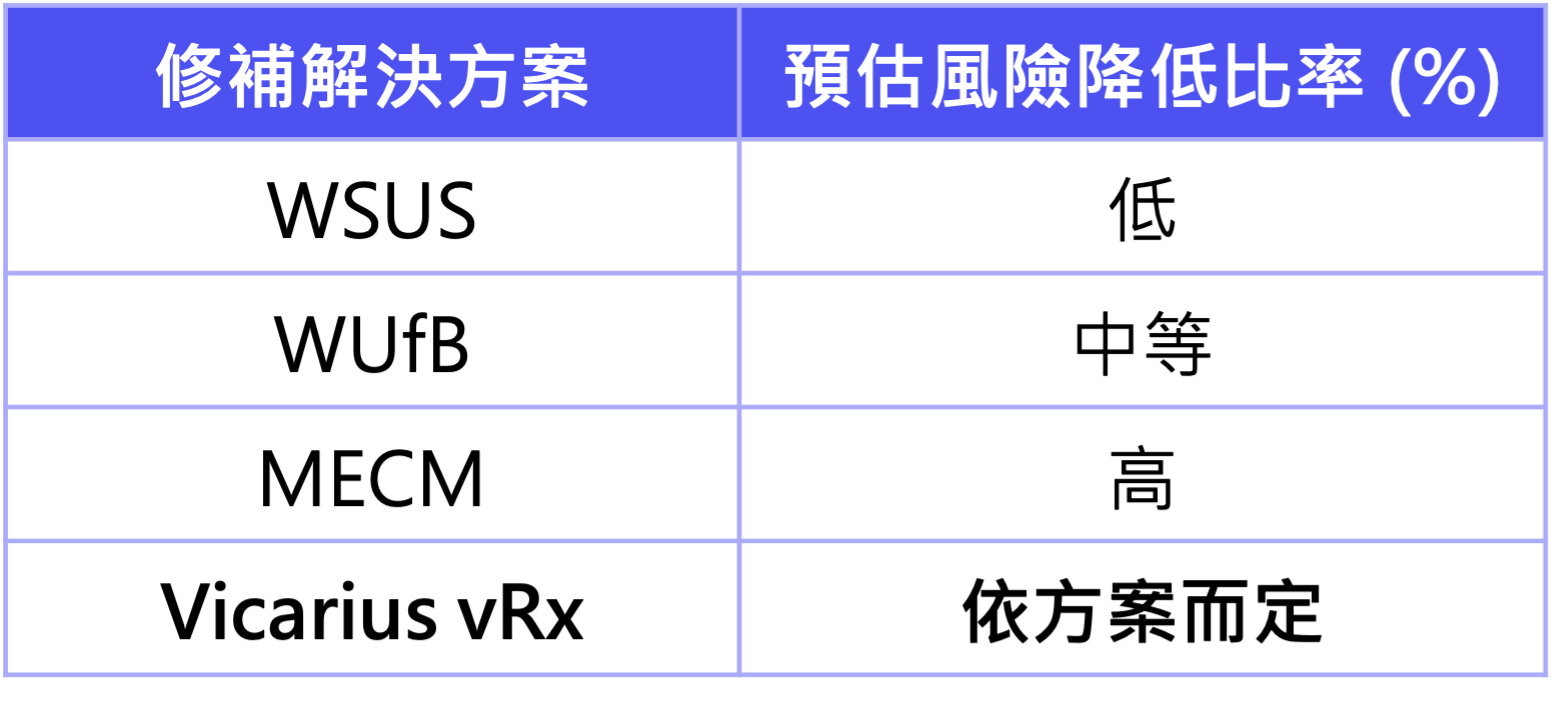

數據視覺化:補丁管理解決方案的比較分析

選擇合適的補丁管理平台,不能只憑功能表面看,更需要透過關鍵數據指標來協助決策。以下是幾個不可忽略的視角:

修補管理解決方案的比較

從更新速度、平台支援、第三方整合、合規能力、TCO 成本等面向,評估主流方案(如 WUfB、MECM、Vicarius vRx)的實戰表現與適配性。

成本分析:TCO 全擁有成本

安全修補回應時間比較

資安風險降低指標(CISA & NIST 根據)

- CISA 指出:85% 的被攻擊事件原可透過即時補丁避免

- NIST 統計:使用傳統補丁系統的企業,其資安事件風險高出 30%

- 自動化補丁系統有助於提升 MTTR(平均修復時間)、降低攻擊面、提高法遵稽核通過率

結論:WSUS 退場,是企業重新審視修補策略的轉捩點

WSUS 的走入歷史,對於企業而言,不只是功能淘汰,更是一場資安修補策

- Windows Update for Business(WUfB) 提供雲端導向、自動化的無縫體驗

- MECM(前身 SCCM) 適合需要高度控管的混合式環境

- 第三方解決方案 則讓企業能突破微軟生態系的限制,擴展至異質平台的漏洞修補

在眾多解決方案中,Vicarius vRx 憑藉「高速補丁佈署、自動化治理、多平台支援」等關鍵優勢,

CISA 與 NIST 的強力建議:

採用自動化漏洞修補解決方案是降低資安風險的當務之急。

反之,仍仰賴舊有架構與人工流程的組織,將面臨:

- 合規壓力增加

- 攻擊面擴大

- 修補延遲導致資安事件頻率上升

- 營運效率與數位轉型落後

給企業高層的建議:

CISO、CIO 與資訊主管在評估新一代補丁解決方案時,必須全面權衡:

- 資安風險控管

- 總體擁有成本(TCO)

- 團隊維運能力與營運效率

主動面對這場修補轉型挑戰,才能為企業打造更有彈性、

Nahuel Benitez Wolfpack 的安全分析師