部落格來源網址:Implementing Continuous Threat & Exposure Management (CTEM) to Reduce Attack Surface

資安團隊正被大量告警、橫跨多環境的混合式架構,以及源源不絕的 CVE 所淹沒。解方並不是「更多掃描」,而是曝險管理(

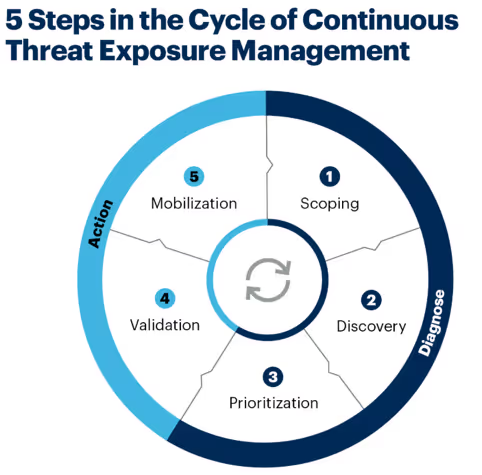

Gartner 針對這一轉變提出的模型是持續性威脅曝險管理(CTEM): 一個由五個階段組成、可重複執行的循環,

什麼是持續性威脅曝險管理(CTEM)?有什麼不同之處?

曝險管理不只關注漏洞清單,而是將設定錯誤、

CTEM 則是將這種思維制度化,落實為一個持續循環的流程,包括:範圍界

Gartner 在其研究中清楚說明這五個步驟,強調 應該管理的是「威脅」,

為什麼是現在?CTEM 的關鍵價值在於「從雜訊中找出真正訊號」

核心問題在於訊號與雜訊的比例(signal-to-

Cisco/Kenna 的研究顯示,只有約 5% 的漏洞實際上有高度機率被利用;大多數漏洞從未被武器化。

CTEM 的價值,在於將資源集中於那一小部分真正重要的曝險,

攻擊者通常不是隨機行動,而是透過少數幾條會彼此收斂的路徑來接

CPO Magazine 也指出,極少數曝險往往造成大多數實際風險,

最後,即使是看似「最明顯」的清單,也並非等值。

CTEM 的五個階段

1. Scoping|範圍界定

決定哪些資產真正重要,包括:關鍵應用系統、

良好的範圍界定,能確保曝險管理聚焦於業務成果,

2. Discovery|發現

超越 CVE。

持續盤點雲端與 IaC 的設定錯誤、IAM 中的過度授權、未受管控的 SaaS,以及對外曝險。Splunk 的 CTEM 說明指出,橫跨整個環境的持續性發現是不可或缺的。 (Splu

3. Prioritization|優先排序

不是每一個發現都同等重要。

透過可利用性(例如 EPSS)、環境情境、資產關鍵性與攻擊路徑分析,

Cisco/Kenna 的數據導向研究顯示,聚焦於「最可能被利用的那一小部分」,正是 CTEM 與實質攻擊面縮減的核心精神。(Cisco 新聞室 )。

4. Validation|驗證

驗證的目的,是確認曝險是否真的重要。

許多組織仰賴 BAS 平台、紫隊演練或滲透測試來模擬攻擊行為並驗證可利用性。

因此,這類方式難以在整個企業規模中持續運作,

5. Mobilization|行動落地

將決策轉化為實際行動:補丁部署、設定調整、網路分段、

Gartner 強調,從零散修補轉向持續、跨部門的執行能力,正是 CTEM 的核心精神。(Gartner)

可對董事會說明的關鍵佐證

- 降低資安事件發生機率:Gartner 預測,透過 CTEM 進行投資優先排序的組織,在 2026 年前發生重大資安事件的機率可降低三倍。

- 聚焦關鍵 5%:Cisco/Kenna 的研究顯示,只有極少數漏洞具高度利用風險,

曝險降低應集中於此。 - 攻擊路徑至關重要:多項分析指出,

少數攻擊路徑承擔了大部分風險,證明攻擊面縮減應消除瓶頸, 而非追逐低影響項目。

導入 CTEM 的實踐指南

- 以風險與韌性為語言,爭取高層支持,強調降低事件機率、

稽核準備度與成本避免。Forbes 指出,「自動化優先」已成為跟上攻擊節奏的基本條件(Forbe s)。 - 界定攻擊面範圍(關鍵資產、對外服務、身分 Tier-0、SaaS),並將範圍與法遵或營收影響流程連結,

把攻擊面縮減聚焦在最重要的位置(Gartner)。 - 在雲端、資料中心與 SaaS 中部署持續性發現機制,涵蓋漏洞、設定錯誤與身分漂移。

- 結合可利用性與業務關鍵性進行情境化優先排序,Cisco 的分析顯示,此方式優於僅依嚴重度分數的修補策略。

- 在行動前先進行驗證,確認哪些曝險真正可被利用,

且可能影響關鍵資產。若缺乏這個步驟, 團隊很可能投入大量資源卻無法有效降低風險。 - 以自動化與 SLA 推動行動:能修補就修補,設定調整更快時先調整,

無法修補時加入替代控制。SecurityWeek 也提醒,必須以情境化方式看待「關鍵清單」,才能避免錯誤動員( SecurityWeek)。 - 衡量成果:回報曝險降低幅度、已驗證項目的修補中位時間,

以及年度攻擊面縮減趨勢。

Vicarius 對 CTEM 的實踐方式

在 Vicarius,我們將曝險管理設計為持續、可驗證、

- 範疇界定(Scoping):依業務影響描繪並加權資產。

- 發現(Discovery):超越 CVE,涵蓋設定錯誤、應用曝險與對外攻擊面。

- 優先順序(Prioritization):依可利用性、

業務影響與環境情境進行排序。 - 驗證(Validation):Vicarius 不依賴傳統 BAS(通常速度慢、資源耗用高且覆蓋有限),

而是透過威脅情報、漏洞利用可得性與環境情境, 計算實際可被利用的機率,讓團隊聚焦於最可能被武器化的曝險。 - 行動執行(Mobilization):

協調修補與替代控制措施, 實現可持續的曝險降低與可量化的攻擊面縮減。

這正是 持續性威脅曝險管理(CTEM) 的實際樣貌:把訊號轉為行動,並把行動轉化為長期韌性。