2024年10月21日【《2025 NMT 資安即未來論壇》-新竹場】

議程時間:2025/10/21 (二) 15:20-15:50

演講題目:《向左走的資安:憑證管理自動化 & 漏洞 AI 修補》 – 力悅資訊 總經理 / 彭國達

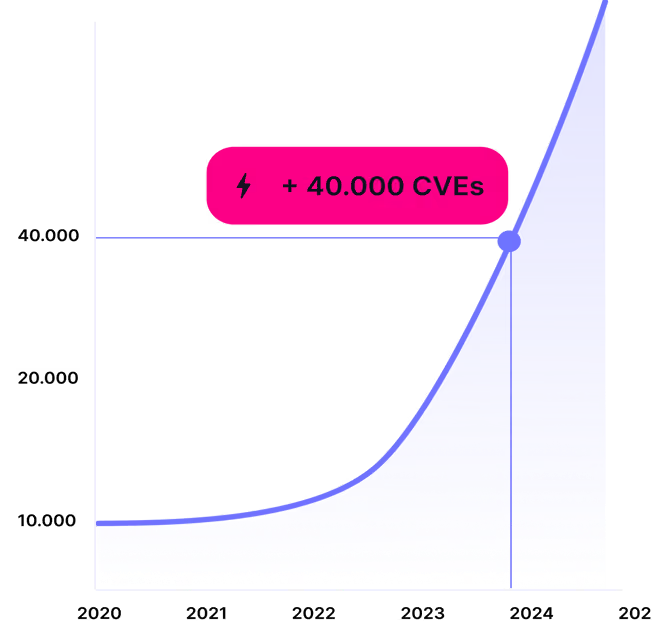

部落格來源網址:How Modern Vulnerability Management Keeps Up with 40,000+ CVEs

隨著漏洞揭露數量持續暴增,「漏洞管理(

僅在 2024 年,就有超過 40,000 個 CVE(Common Vulnerabilities and Exposures) 被公布,比 2023 年的 28,961 個再度大幅成長。

傳統的漏洞掃描機制早已不足以因應這樣的速度。

現代企業需要的是結合 持續監控(Continuous Monitoring)、漏洞掃描(Vulnerability Scanning) 與 風險導向優先排序(Risk-Based Prioritization)的新一代漏洞管理架構。

因為駭客往往能在幾天內就利用新漏洞展開攻擊。

只有持續監控能及時偵測新風險,

出現的漏洞,而基於風險的優先級排序則決定應修復哪些漏洞。

如今,新漏洞每 17 分鐘就會出現一次 ,而攻擊者只需 5 天 就能將漏洞武器化、實際利用。沒有持續監控的防禦機制,就代表在兩次掃描之間的數週或數月內,

現代化的漏洞管理平台能針對地端與雲端環境進行近乎即時的動態評

讓「從發現漏洞到完成修補」之間的落差大幅縮短。

但光有掃描還不夠,企業必須導入「風險導向優先排序」

事實上, 僅約 2%的暴露點會直接危及關鍵資產,75%的漏洞實為死胡同。

現代漏洞管理工具更能分析攻擊路徑(Attack Path),將漏洞結果與設定錯誤(

這種整合視角正是有效漏洞管理的關鍵。

想要在大規模環境中落實持續監控,自動化(

手動掃描已無法跟上現代基礎架構的速度。

雲端部署、微服務(Microservices)、

這些自動化流程(Automated Pipelines)是現代漏洞管理的中樞,

能將偵測結果直接導入工單系統,追蹤修補進度並建立稽核紀錄。透過 「掃描+持續監控+風險導向優先排序」 的組合,資安團隊能專注於最有影響力的漏洞,並以自動化的節奏維

研究指出,自動化至關重要,

現代攻擊者不僅利用漏洞,還會結合錯誤設定、

因此,資安領導者逐漸採用 CTEM(Continuous Threat Exposure Management,持續威脅暴露管理)框架,

範疇定義(Scoping)→ 發現(Discovery)→ 優先排序(Prioritization)→ 驗證(Validation)→ 動員(Mobilization)。

這套流程強調的不只是掃描,而是持續監控與風險驗證。

藉由結合漏洞掃描與組態分析,

最終成果是建立一個「橫跨掃描、監控與優先排序」

為有效實施持續監控與漏洞管理,請考慮以下實務做法:

1. 完整資產盤點(Asset Inventory)

你無法修補你看不到的風險。

透過自動化發現與持續監控整合,

2.採用持續掃描(Continuous Scanning)

從季度掃描轉向即時、持續性的評估。

讓系統在新資產上線時自動觸發掃描,成為漏洞管理的基礎。

3. 導入風險導向優先排序(Risk-Based Prioritization)

結合 CVSS、EPSS、CISA KEV 等指標,再依資產關鍵性與可利用性動態排序,聚焦真正威脅。

4. 自動化工作流程(Automate Workflows)

整合掃描工具與工單系統,讓高風險漏洞自動派單與修補。

自動化讓團隊能即時反應,保持修補節奏不間斷。

5. 納入暴露面管理(Exposure Management)

別只看軟體漏洞,也要檢視組態錯誤與身分風險。

暴露面管理能為風險排序提供更完整脈絡,確保防護面面俱到。

6. 教育用戶並衡量成效(Awareness & Metrics)

人為疏失仍是主要攻擊途徑。

持續的資安意識教育與量化指標(如平均修補時間 MTTR)能幫助組織優化整體防禦流程。

季度掃描的時代已然終結。在每年數萬個新漏洞、

但「發現」並不等於「防護」。

風險導向優先排序(Risk-Based Prioritization)是將無數漏洞資料轉化為可執行行

現代漏洞管理講求三者的協作:

唯有三者相互結合,企業才能真正控制風險洪流。

透過自動化與脈絡化分析,漏洞管理不再只是「例行打勾」的項目,

在這個每 17 分鐘就有新漏洞誕生的世界裡,只有「持續防護(

部落格來源網址:Why Hypervisors Are the New-ish Ransomware Target

資安最大的挑戰之一,就是威脅不停在換招。

這篇文章的目的,就是把最新的攻擊趨勢攤開來講,

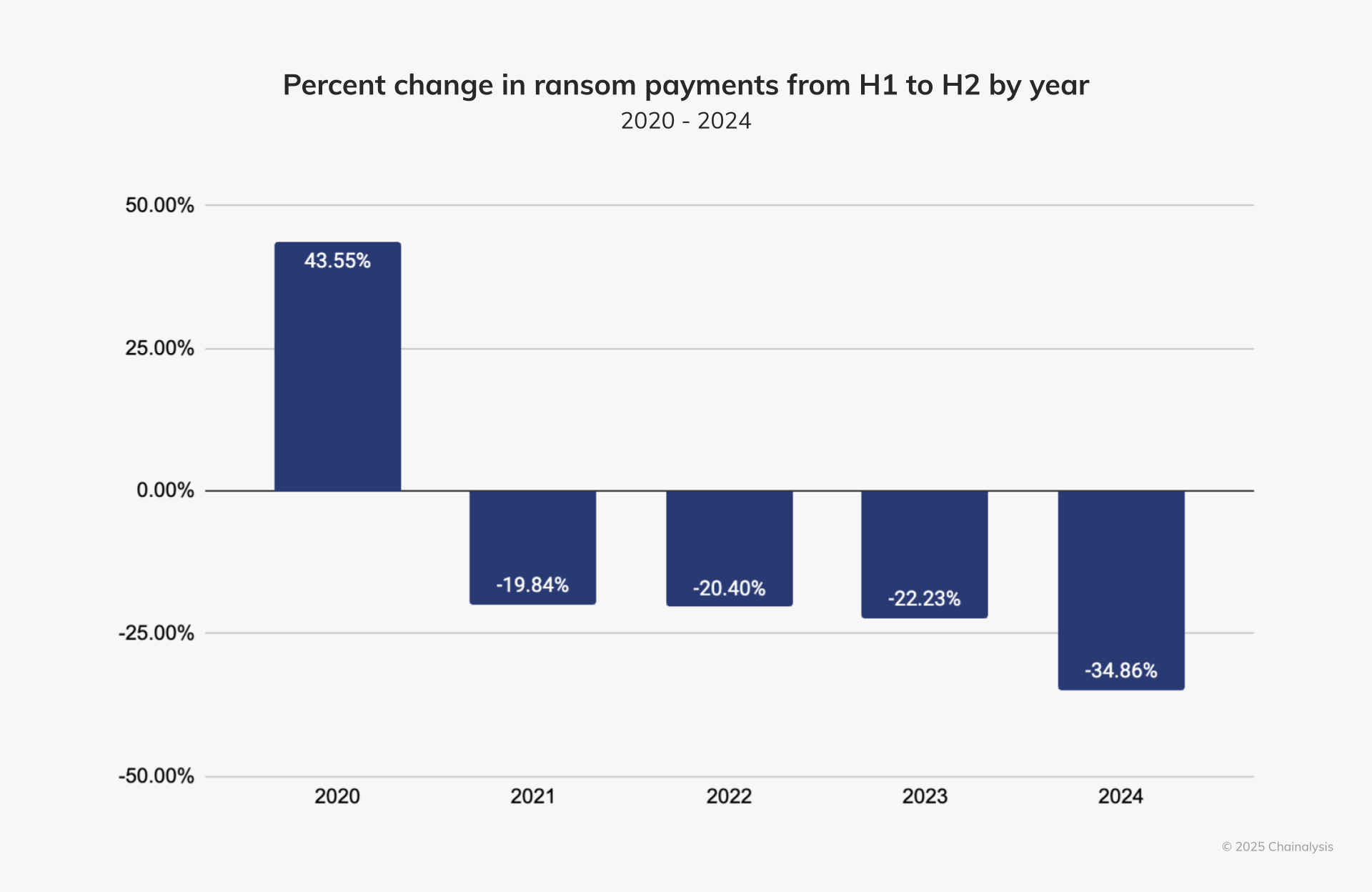

現在的勒索攻擊團體(Ransomware Groups)刻意維持低調,避免被執法單位盯上或被制裁。

傳統「加密資料檔案」的勒索模式,從 2022 年開始一路在下滑,現在仍在下降。但這並不是好消息。相反地,

這個策略轉向,某種程度也解釋了一個很令人擔心的現象:

我們的推測是:攻擊者開始打關鍵基礎架構、動作越來越隱蔽,

在此期間,根據 Chainalysis 數據顯示,勒索軟體支付金額亦呈現下降趨勢。我們當然希望,

攻擊 Hypervisor 的目標,並不是去加密 Hypervisor 自己的核心系統,而是鎖死整台 Hypervisor 上跑的所有虛擬機(VM)。

因為現在企業內部的大部分 IT 基礎環境都已經虛擬化了,只要 Hypervisor 被入侵,攻擊者基本上就拿到整個公司的命脈,等於一拳打在中樞,

攻擊端點(工作站、伺服器本機)跟攻擊 Hypervisor,最大的差別在於「攻擊範圍」與「

傳統勒索打端點時,通常做的事是:

但攻擊 Hypervisor 是完全不同的打法。它直接下手在虛擬化管理層本身:入侵 Hypervisor 後,攻擊者會把上面所有 VM 的虛擬磁碟檔案整批加密。結果就是——這些 VM 直接無法開機。你的應用系統、後端服務、關鍵伺服器,

這不只是「資料不可讀」的問題,而是「整個 IT 環境被打到完全不能運作」。本質上,這是一種從「影響單一機器」

攻擊 Hypervisor 的目標,並不是去加密 Hypervisor 自己的核心系統,而是鎖死整台 Hypervisor 上跑的所有虛擬機(VM)。

因為現在企業內部的大部分 IT 基礎環境都已經虛擬化了,只要 Hypervisor 被入侵,攻擊者基本上就拿到整個公司的命脈,等於一拳打在中樞,

攻擊端點(工作站、伺服器本機)跟攻擊 Hypervisor,最大的差別在於「攻擊範圍」與「

傳統勒索打端點時,通常做的事是:

但攻擊 Hypervisor 是完全不同的打法。它直接下手在虛擬化管理層本身:入侵 Hypervisor 後,攻擊者會把上面所有 VM 的虛擬磁碟檔案整批加密。結果就是——這些 VM 直接無法開機。你的應用系統、後端服務、關鍵伺服器,

這不只是「資料不可讀」的問題,而是「整個 IT 環境被打到完全不能運作」。本質上,這是一種從「影響單一機器」

勒索組織基本上是很務實的犯罪集團。他們做每一步,都是算過投報率(ROI)。也就是說,他們不是迷信媒體炒作的「AI 超級駭客神技」,而是選擇最有效、最賺、風險最低的路徑。例如:打邊界設備(edge devices)、打關鍵基礎架構(像虛擬化平台),而不是炫技。

當我們觀察到多個勒索即服務(RaaS, Ransomware-as-a-Service)集團同時開始用一樣的手法,幾乎可以確定:這不是巧合,而是這條路真的「好用又好收」。

讓攻擊者更容易鎖定 Hypervisor 的一個關鍵因素,是他們開始大量使用支援多平台編譯的現代語言,

這些語言讓他們可以用同一套原始碼,

過去,勒索程式往往得為單一平台客製(例如只針對 Windows)。現在,攻擊者只要寫一個 Golang 或 Rust 的「加密器(encryptor)」,就能同時打到:

針對虛擬化管理程式的關鍵驅動因素,在於運用現代跨平台語言,

這表示什麼?表示他們可以一套武器吃多種環境,擴張非常快,

勒索集團的生意模式,說白了就是「勒索+談判」。

打 Hypervisor 對他們有幾個超現實的優勢:

對攻擊者來說,低噪音代表什麼?代表壓力被「鎖在 IT 團隊的房間裡」,不一定馬上變成公關危機或法遵問題。

這一點,對受害企業(尤其是關鍵基礎設施、受法規約束的單位)

攻擊 Hypervisor 還有一個讓勒索集團超愛的優勢:他們提供的解密工具,

原因在於流程設計本身。攻擊者在加密前,會先把所有 VM 都正常 shutdown。這代表:

結果是:加密幾乎可以做到「接近完美」。

那解密呢?因為被加的是 VM 磁碟檔,而不是散在各台端點的各種資料夾,所以事後只要在 Hypervisor 上跑一次解密工具,就有機會整批把虛擬機復原,

這種「高成功率的解密承諾」,反過來會提高受害公司「

在很多企業裡,Infra / 系統管理團隊的 KPI 是「穩定營運、不中斷」,不是「資安零風險」。結果往往是:

最典型的案例之一是 CVE-2024-37085。這個弱點被像 Black Basta、Akira 這類勒索集團實際利用過。問題點在於:

而且重點是:Hypervisor 不會去檢查這個群組是不是合法的、SID(安全識別碼)

也就是說,一個已經摸進內網的攻擊者,只要在 AD 裡新建一個群組、或把一個群組改名成「ESX Admins」,再把自己帳號丟進去,他就秒變整個 ESXi 叢集的超級管理員。這是設計層級的致命洞。

另一個大家應該都聽過的例子是 ESXiArgs 勒索行動。該攻擊大規模利用 OpenSLP 服務的已知弱點(CVE-2021-21974)拿下成千上萬台 ESXi 主機的控制權。問題在於,修補程式其實早就釋出快兩年了,

還有一個現實問題:很多 Hypervisor 本身官方並不支援在宿主層安裝 EDR / XDR Agent。廠商往往建議「你在每台 VM 裡面裝安全代理就好」。但如前面所說,Hypervisor 攻擊手法是先把 VM 關機再加密磁碟,VM 裡的 EDR 完全派不上用場。等於傳統端點型防護直接被繞過。

最後一個殘酷的現實:攻擊 Hypervisor 的副作用,是把全部壓力直接丟在內部最小的一個團隊上——系統/

這不是像傳統勒索那樣,整家公司幾千個使用者報案說「

相反地,Hypervisor 攻擊的後果,瞬間集中在一小群關鍵技術人員身上:

換句話說,攻擊者是故意「把人關進小房間裡壓著談」,

多個勒索即服務(RaaS)集團已經證實會直接鎖 Hypervisor。對這些成熟的勒索營運團隊來說,

CACTUS 是一個很典型的「多平台勒索」案例。

這個團隊在同一波攻擊裡,同時針對 Hyper-V 跟 ESXi;

攻擊流程非常工整:他們會把客製工具複製到 ESXi 主機上,給它執行權限,然後用指定參數啟動。指令可以很細,

RedCurl 通常被描述成「企業間諜型」攻擊者,但有一個相當可信的推測是:

我們觀察到一個很有意思的手法:RedCurl 在執行攻擊時,會刻意「不加密」負責網路路由/連線的那些關鍵 VM。也就是說,內網網路還會留著、基礎連線還可以用,

我們也看到其他成熟勒索團體或其後繼者延續同樣套路:

要特別說明的是:RaaS 團體本身很常解散、改名、或被法辦。但武器(像是專門針對 Hypervisor 的加密器)、攻擊手法 SOP、談判腳本,會被轉賣或沿用。也就是說,就算某個名字「

最基本的底線,真的就是把 Hypervisor 和它的管理軟體維持在最新可用版本,該打的補丁要打。

接下來幾個是不能退讓的底線:

同時,企業也必須針對「Hypervisor 遭攻擊」情境,事先寫好、練過的事件應變流程(Incident Response Plan)。

這份計畫至少要包含:

說清楚白話一點:不要等整個虛擬化叢集被鎖死後,才開始問「

部落格文章出處:The invisible threat: Machine identity sprawl and expired certificates

一個「未受管控」的機器身分,就足以讓整個企業停擺!

只要一個未受管控的機器身分——無論是一張TLS憑證、

沒有人能倖免。事實上,過去 24 個月有 83% 的企業組織 在過去24個月內曾發生過憑證相關的中斷事件。即使是科技巨頭,

問題的根源在於:

而一旦缺乏管控,這些「無主機器身分」將成為一種無聲卻致命的中

沒有機器身分,系統根本無法運作。

這些身分是讓應用程式、AI 代理 、伺服器、機器人與IoT裝置能安全交換資料的信任基礎。

但當數位生態系爆炸性成長時,這些身份的管理變得愈來愈複雜,

1. 數量爆炸

成千上萬、甚至百萬等級的識別(TLS 憑證、SSH 金鑰、程式碼簽章憑證、雲端存取金鑰與 API 機密)如今在應用程式、API、伺服器與工作負載中悄然擴散,

隨著 AI 代理與自動化程式的普及,每一個自動流程都需要新的金鑰、

2. 生命週期加速

數位憑證的使用壽命正在縮短。由於新的安全命令與瀏覽器規範,

94% 的資安主管擔心其組織尚未準備好面對更短的憑證壽命——

3. 管理複雜度攀升

從金鑰格式到加密標準再到 後量子密碼學(PQC),

結果是:機器身份爆炸(Machine Identity Sprawl)已成為營運中斷、

大多數企業組織根本不知道自己擁有多少機器身分,

在沒有中央可視性的情況下,

重複因憑證過期而造成的連續中斷不僅消耗團隊士氣,

對於資安長(CISO)來說,這會成為一個極為棘手的營運問題。

隨著憑證的有效期限持續縮短,而企業組織同時倚賴越來越多樣化的 SSH 金鑰、機密憑證與程式碼簽章證書時,

首先,組織必須建立明確的政策及全組織一致的憑証管理標準。清楚

接著:朝自動化邁進。隨著憑證有效期限日益縮短且環境日益複雜,

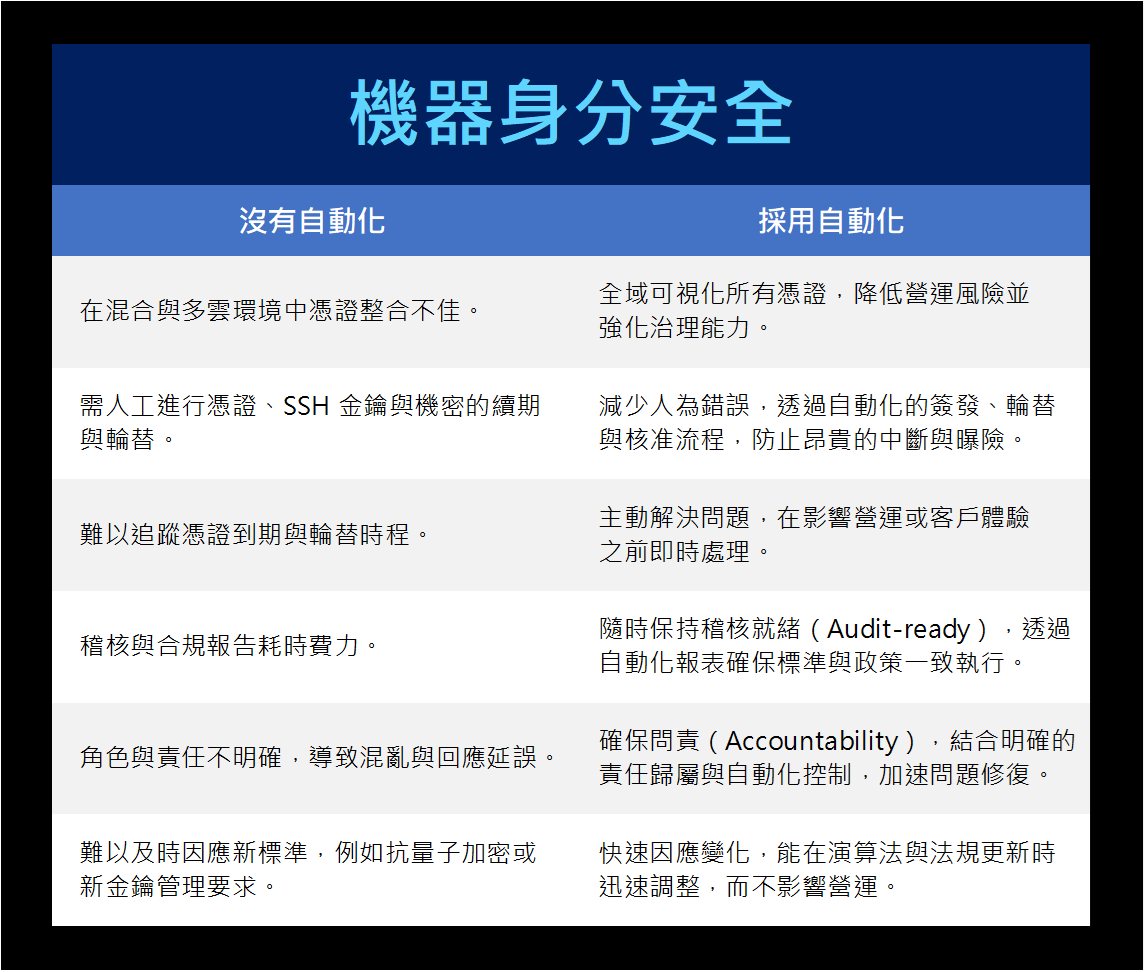

以下是自動化憑證生命週期管理如何消除盲點並協助資安團隊專注於

過去被視為「後勤 IT 問題」的憑証管理,如今已成為董事會層級的優先議題。

機器身份安全不僅關乎系統穩定,更直接影響企業韌性、

透過主動式管理與自動化治理,

結論很明確:別讓看不見的複雜度擾亂你的未來。

自動化、以政策為導向的機器身分管理——涵蓋憑證、SSH 金鑰、程式碼簽章憑證與機密資訊,並具備嚴格治理——

CyberArk Certificate Manager(SaaS/Self-Hosted)

讓您以自動化方式安全掌控所有機器身分:

別再讓 Excel 當你的防線。

以 CyberArk Certificate Manager 讓憑證管理邁向零中斷、零人錯、零罰則的新世代。

Florin Lazurca 是 CyberArk 的產品行銷總監。

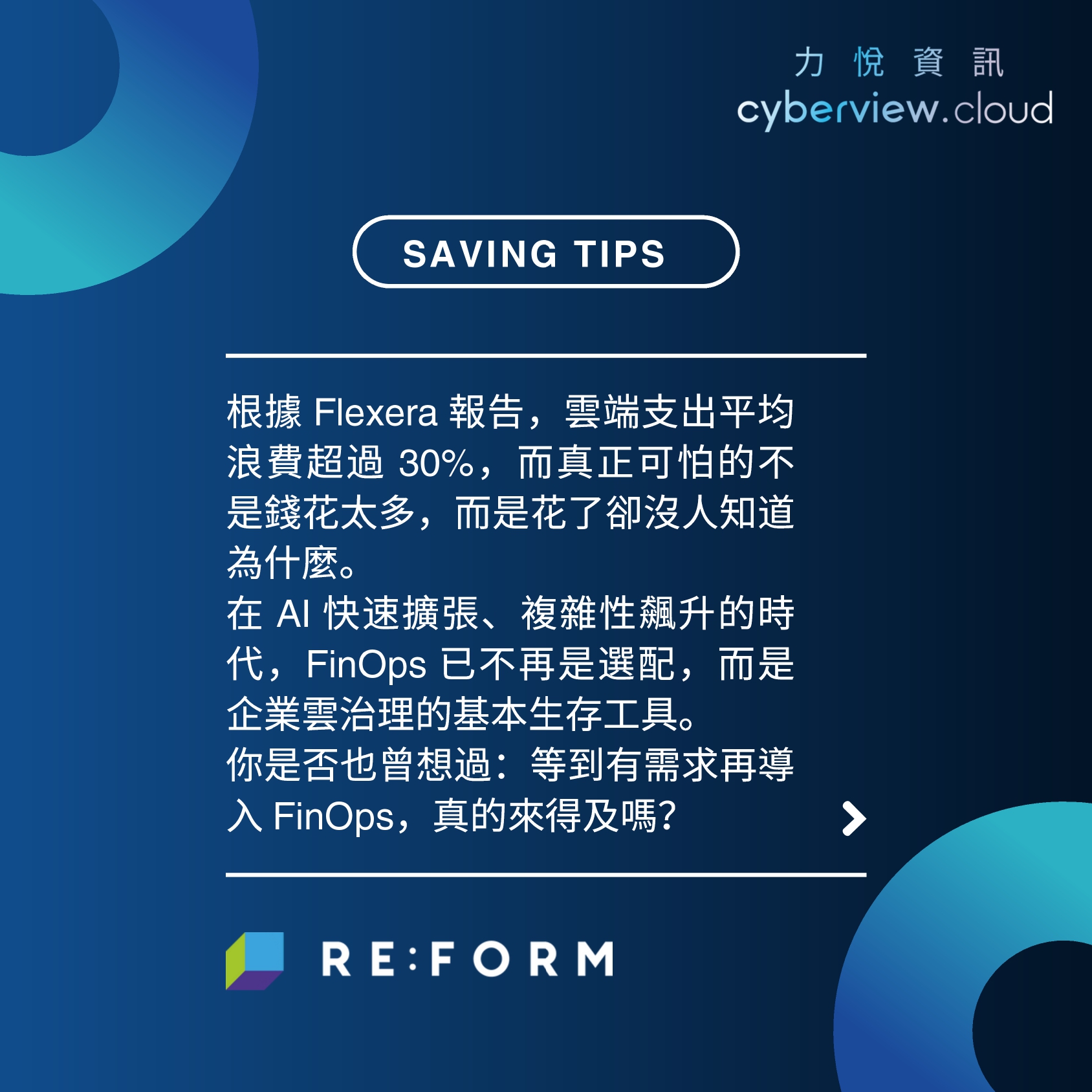

部落格來源網址:https://reform.today/blog/finops-no-longer-optional/

隨著 AI 爆炸式成長、雲端浪費超過 30%,FinOps 已經是企業與組織掌控雲端成長與支出策略的唯一途徑。有疑慮嗎?

我們將用研究數據與趨勢預測告訴您,為何 FinOps 不再是選配,而是降低風險、在多雲、多環境複雜時代中生存的必要

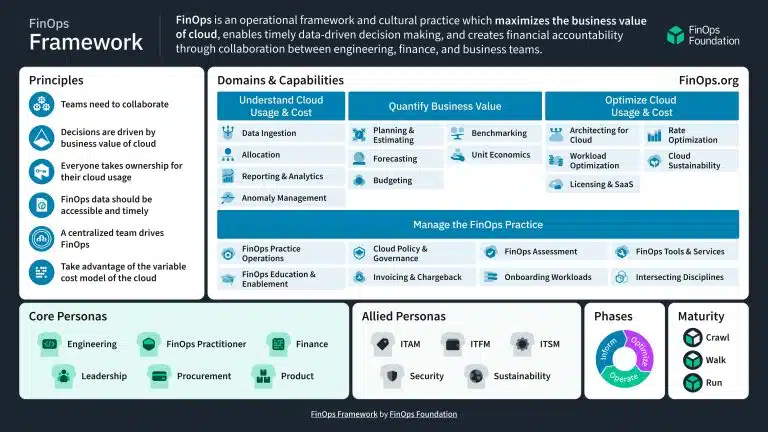

首先,什麼是 FinOps?

FinOps 是財務(Finance)與開發運維(DevOps)的結合。

我們相信 FinOps 是一套雲端管理框架,強調共同責任、文化轉型、以數據驅動決策、

別只聽我們說,請參閱State of FinOps 2025 Report

2025 年的 FinOps:重點與預測

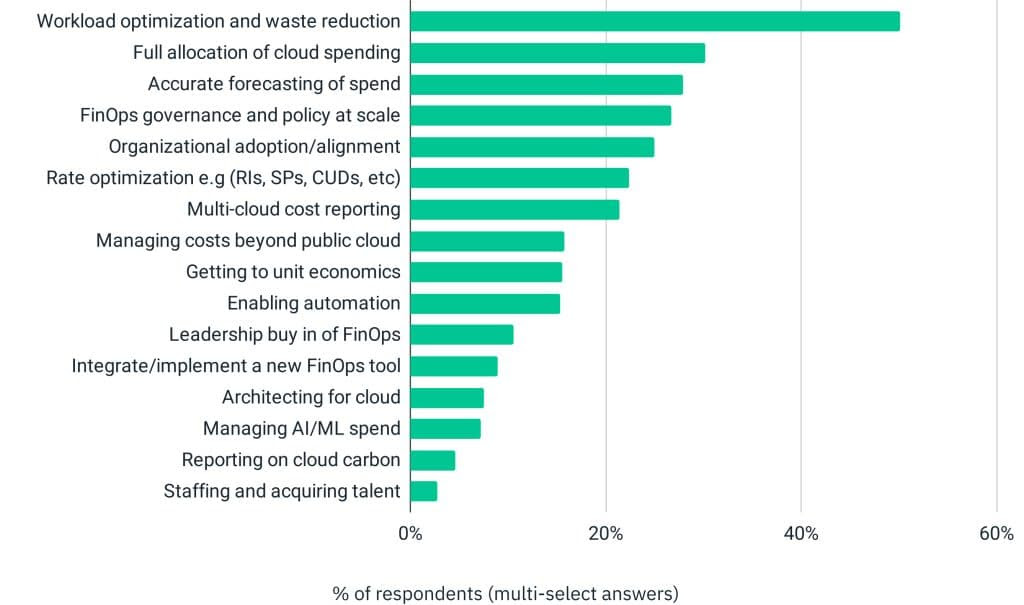

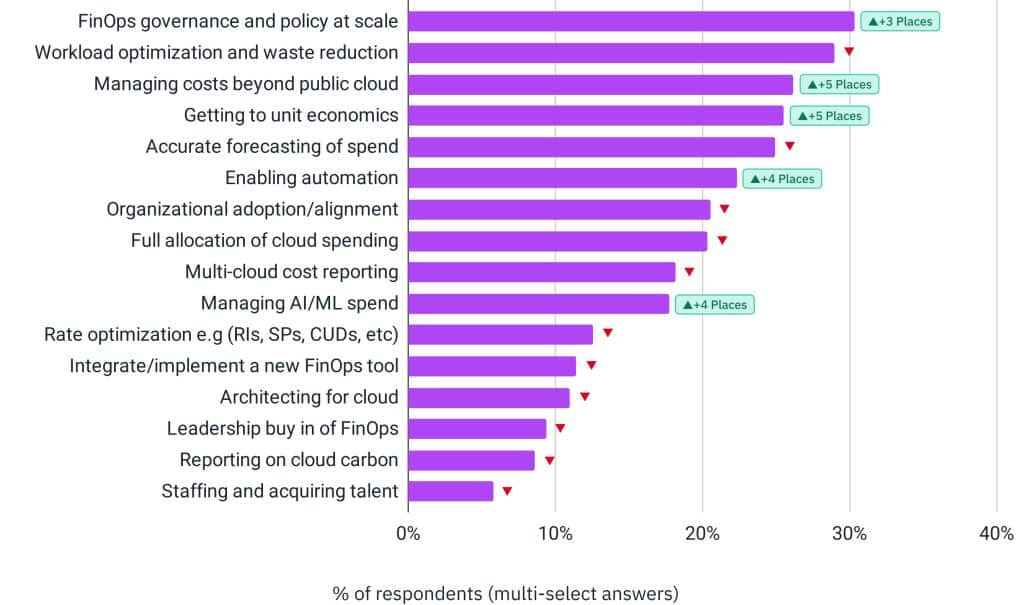

2024–2025 年的 FinOps 優先事項。來源:State of FinOps 2025 Report

根據最新數據,工作負載優化與減少浪費是 2024 年 FinOps 從業人員的首要任務。簡而言之,企業不只是在降低雲端開支,而是透過 FinOps 更聰明地運用投資,並從中獲得更多。

在北美與歐洲已採取較成熟 FinOps 思維的企業,FinOps 的部署重點早已超越單純的成本削減。

同一份報告顯示,改善大規模治理與政策、達成單位經濟以及啟用自動化,將在未來 12 個月內成為最重要的優先事項之一。

根據 State of FinOps 2025 Report 的 FinOps 2025 年度預測

FinOps 能在雲端環境中平衡了營運彈性、速度與成本。它需要財務、業務、工程、DevOps、高階主管等跨部門的協作,幫助企業能以集體、快速且有效的方式適應變化。

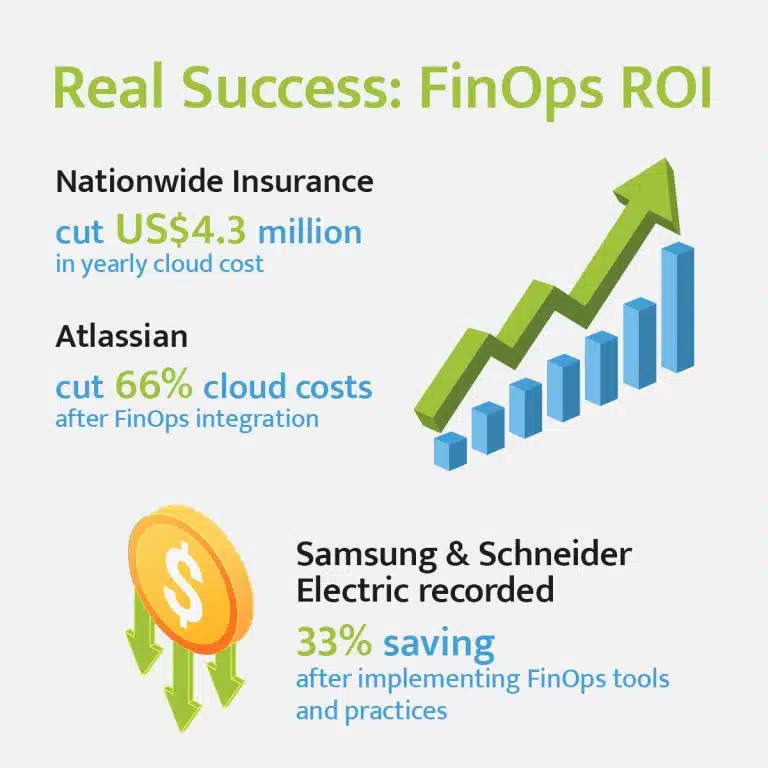

成功的 FinOps 案例:

FinOps 提供財務、商業與營運上的效益。例如:

「我們沒時間上線另一個工具或採用另一套理念,我們能等到真的有 FinOps 需求的時候再說嗎?」

事實是,龐大的支出成長、系統性浪費與由 AI 驅動的複雜性三者交織,正形成了一場完美風暴,使得沒有成熟FinOps 做法的企業與組織正面臨雲端營運上的生存性的財務風險。

根據 FinOps 框架 作者 FinOps Foundation

公共雲市場在 2023 年的最終用戶支出約為 5,610 億美元,預計到 2025 年將成長到約 8,250 億美元1。 在這種支出水準下,即便是微小的低效率也會轉化為數百萬美元的浪費,使得有結構的 FinOps 實務變得對存續至關重要。

2024 年,企業估計浪費了 27-32% 的雲端預算。相當於數十億因未使用的實例、閒置環境和過度配置的服務而流失的金額2。 根據 Flexera 的資料,組織平均超出雲端預算 15%,且 84% 的報告稱成本控制是他們在 2025 年面臨的首要挑戰。HashiCorp 2024 年《State of the Cloud Report》發現 91% 的公司承認其雲端支出存在可衡量的浪費3,財務與工程團隊通常需要 30 天以上才能偵測並採取行動來應對浪費,這不僅僅是低效率——這是一種無聲的預算流失。

Gartner 預測到 2029 年,50% 的所有雲端運算資源將分配給 AI 工作負載4。與 AI 相關的雲端支出預計將增長至一般雲端採用的多達三倍。 隨著 AI 成為關鍵任務,過時的資本支出式預算模式已經不堪負荷,即時 FinOps 治理的需求如今已不可協商。

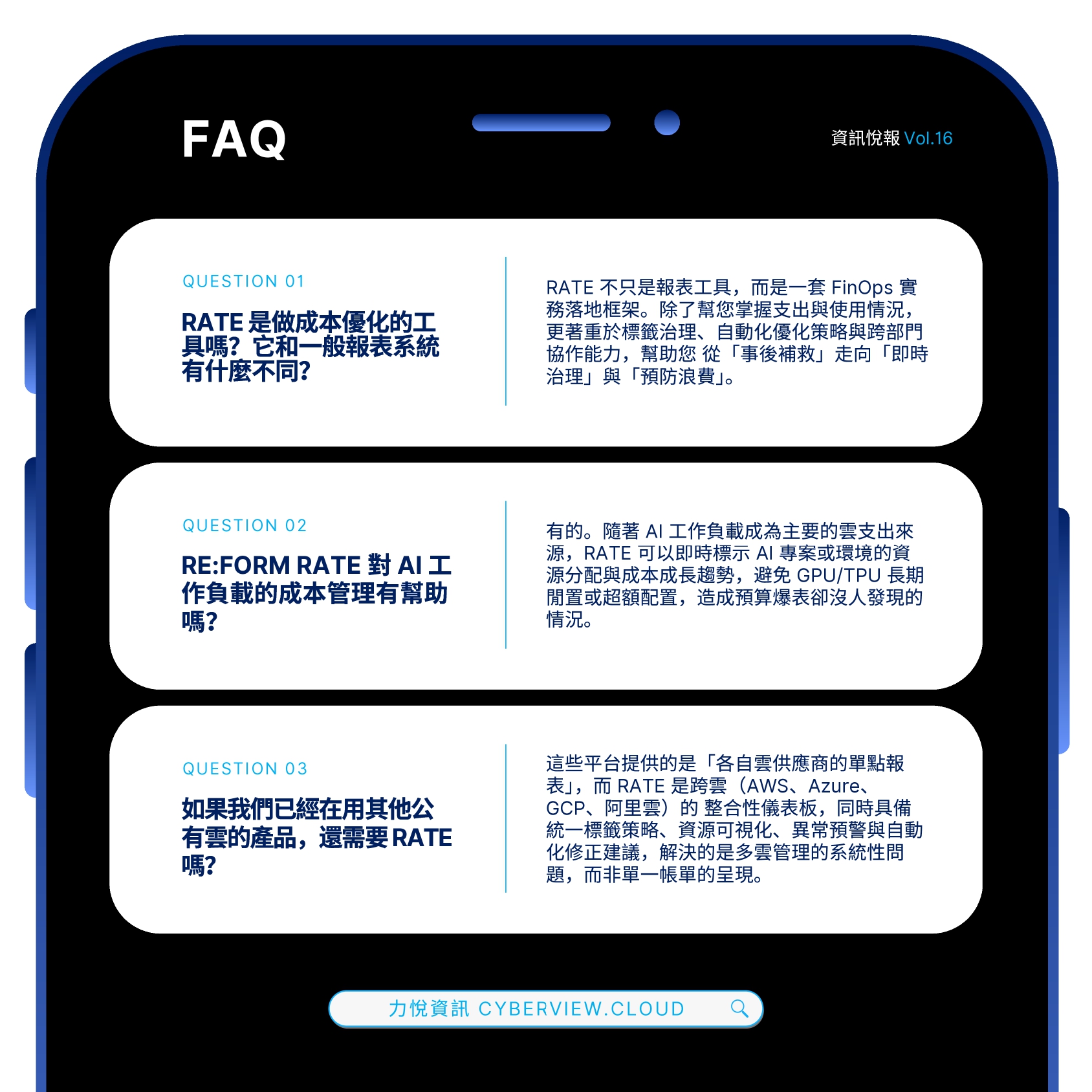

FinOps 從了解雲端中實際發生的狀況開始。

RE:FORM RATE 為你提供橫跨 AWS、Azure、GCP、Alibaba Cloud 及 Kubernetes 的統一即時儀表板。你可以立即看到使用趨勢、花費最高的項目等資訊,無需手動將各帳戶的資料拼湊起來。

這表示從工程到財務的每個利害關係人,都能看到相同的事實。當你能清楚地看見,就能果斷地採取行動。可見性是一切智慧雲端決策的基礎。

沒有一致的標籤化,雲端成本就會變成一個黑盒。

RE:FORM RATE 讓實施可持續的智慧標籤策略變得簡單,透過自動依專案、擁有者、環境或團隊套用元資料。

這讓你能準確分配支出、追蹤使用趨勢並產生有意義的報表。更棒的是,部署時自動標記讓工程師能專注於交付,而不是維護試算表的整潔。

標註規範能讓你的帳單資料更整潔、審計更迅速,並提供擴展所需的清晰度。

這些定期檢查讓每個人都負起責任,突顯節省機會,並減少技術與財務間的摩擦。

RE:FORM RATE 內建的報表讓你輕鬆看見錢花在哪裡(以及不該花在哪裡!)。

越早發現錯誤配置的資源或超支情形越好。

RE:FORM RATE 的即時警示與趨勢分析,你可以在問題累積成嚴重浪費之前調整使用情況。

從改用預留執行個體、縮小虛擬機規模或移除閒置叢集,我們協助團隊在不造成中斷的情況下及早採取行動。而且因為所有資料都以服務、區域和團隊為脈絡化,你不需要等到財務部門來標示問題。

FinOps 的成熟代表的是敏捷,而不僅僅是控制。

你無法用試算表和手動清理來擴展 FinOps。

RE:FORM RATE 提供基於政策的自動化,讓你只需定義一次優化規則,平台就會處理其餘工作。排程自動調整資源大小、清除閒置資源,或在預算門檻觸發警示。

這意味著較少的意外帳單、較低的管理成本,以及更多時間投入到策略性工程工作上。

不要只侷限於尋找折扣雲端方案和節省;雲端成本優化不應該是一場持續的拉鋸戰。你的最終目標是讓投資與業務價值一致。

上述五項實務是展開雲端成本優化旅程的簡易起點。

但雲端優化並非一次性的專案;它是一項持續的紀律。你的雲端環境不斷演進,因此你的成本管理也必須隨之調整。

你需要一個具成本效益、可靠且全面的 FinOps 解決方案來承擔繁重的工作。

RE:FORM RATE 專為協助擁有大量雲端支出的組織解決這些具體挑戰而設計:

我們的客戶通常在30天內發現可立即減少25%成本的機會,同時強化治理與問責。

歡迎來到 2025 年的補丁管理革命!

歡迎來到 2025 年的補丁管理革命!在這個新時代,補丁管理不再是每月例行公事,而是「

這篇我們來探討傳統的補丁方式為什麼已不合時宜?、未來又該怎麼

數十年來,補丁管理代表著固定時間掃描、評估嚴重性、優先處理關

正如根據《Forbes》:「沒有 AI 和自動化,就只能原地踏步,眼睜睜看駭客領先。」

軟體材料清單(SBOM,Software Bill of Materials) 就像是你的軟體系統的 GPS,它明確列出系統所依賴的每一個元件、函式庫、相依性、

在補丁管理中導入 SBOM 能帶來:

未來若沒有 SBOM,補丁策略等於沒地圖亂走。

預測式修補(Predictive Patching)透過 AI 分析漏洞資料、攻擊者行為活動與歷史模式,預測「

預測性修補帶來四大關鍵優勢:

這就是讓修補管理變得前瞻而非被動的方式。

在零信任架構下「沒有補丁的系統,也不能信任」。每個系統與補丁

補丁管理,已從 IT 維運工作正式升級為「資安策略核心」。

IoT 裝置生態系統是補丁管理的惡夢。設備使用舊版韌體、

有效的 IoT 補丁管理必須:

當你整合 SBOM + 預測式修補 + Zero Trust + IoT 對策,補丁管理從「修補作業」蛻變為「主動防禦」。

舊有的事後漏洞修補時代終結;

這就是新一代補丁管理的革命——預防、速度與可視性全面到位。

即使到了2025年,仍有一些陷阱存在:

當我們結束被動修補的時代,仍有工作要做。下一波修補管理革命將

2025 的補丁管理,不再只是系統維運的瑣事,而是以 SBOM、預測式修補、零信任與 IoT 全面防護為基礎的智慧資安核心策略。如果你還在做夜間掃描、用 Excel 管 CVE 並以批次方式套用補丁,那你已經落後了。

現在,就是加入 Vicarius vRX 補丁管理革命的時候!在這裡系統會在攻擊者出手前先自行修復。

冒名詐騙的手法其實已存在數千年。想像一個「失散多年的親戚」

深度偽造(deepfake)技術更是推波助瀾,

現今的 BEC 攻擊手法多元,攻擊者透過各種冒用技術,誘騙員工採取「

瞭解這些攻擊如何發生、目標鎖定誰,能幫助企業教育員工,

1. 執行長詐騙(CEO Fraud)

最常見的企業電子郵件攻擊之一,是惡意攻擊者偽裝成執行長(

在這個案例中,威脅者假扮執行長,

2. 帳號入侵(Account Compromise)

攻擊者也可能利用被入侵的電子郵件帳戶,

3. 供應商冒充(Vendor Impersonation)

攻擊者常常冒充你的組織所合作的供應商或夥伴,

4. 律師冒充(Attorney Impersonation)

冒充律師的攻擊者利用人們對法律後果的天生恐懼。說真的,

5. 薪資轉向(Payroll Diversion)

商業電子郵件詐騙也可能劫持你的薪水。

6. 資料竊取(Data Theft)

金錢並非商業電子郵件詐騙的唯一目標。冒充者也會索取敏感資料,

7. 禮品卡詐騙(Gift Card Scam)

商務電子郵件詐騙中最低等的一種就是禮品卡詐騙。

科技讓假冒變得前所未有的容易,特別是當攻擊者假扮 CEO 或直屬主管時,員工多半選擇「相信」而非「質疑」。因此,資訊共

如果光是聽到身份治理與管理(IGA) 這幾個字就讓你壓力山大 —— 你並不孤單。

在雲端應用持續擴張、IT 環境日益複雜、威脅層出不窮的今天,

根據近期首席資訊安全長(CISO)調查 ,

存取審查(User Access Reviews, UAR)已成為幾乎每個組織必備的合規要求。任何參與此流程的人

而這並非單一部門能獨自完成——合規經理、

隨著合規範圍的廣泛性,挑戰只會被放大:

身份生命週期管理的關鍵,在於確保員工或外包人員在入職、

調查顯示, 55% 的企業組織從帳號建立到取得完整權限需要的平均時間超過七天。這

這對希望團隊「即刻上線」的主管來說,無疑是一種壓力。

過度授權、閒置帳號、或未明身份的使用者帳號,

統計顯示:企業在進行存取審查時,平均需撤除約 13.7% 的授權項目,被判定為「不當權限」。換句話說,每七筆權限,

對中大型企業而言,這意味著每一季都得撤除成千上萬筆授權,

儘管挑戰重重,許多企業仍在使用為「地端環境」設計的傳統 IGA 系統。與此同時,企業對雲端與 SaaS 服務的依賴日益加深——每個應用可能包含數百萬筆授權項目——

這場「完美風暴」的三個推手包括:

IGA 的效益取決於納入治理的應用範圍。如果某應用未被 IGA 納管,就無法執行開通或撤銷權限的自動化流程。然而,傳統 IGA 解決方案往往整合速度慢、流程繁瑣且難以擴展,

從權限申請、審核、核發、到撤銷,

目前,僅 6% 的企業達到 IGA 全自動化。

理論上,基於角色的存取控制(RBAC)可以簡化權限治理;

如今,雲端採用使得運算環境日益去中心化;應用程式擁有者、

即使集中式的角色團隊把脈絡整合在一起以定義良好的角色,

20 年前有效的治理機制,早已無法應付今日的身分管理挑戰。

以使用者存取審查(UAR)為例,

自動化可自動彙整授權資料、對應 HR 與目錄服務中的使用者身分,並建立審查任務。

這不僅簡化應用整合,還確保資料清晰、描述準確,

AI 可預先標記「常見合法授權」,縮短審查清單、減少重複工作,

自動撤權與封閉式追蹤機制(Closed-loop tracking)能顯著縮短合規佐證時間,提升準確度。

傳統稽核需人工整理資料,而自動化可預先生成完整稽核包(

同樣地,透過自動化佈建流程,企業能加速新員工入職流程、減少 60% 的工單量、平均降低 20% 的過度授權高風險。

AI 也能協助定義與維護角色,簡化人員異動的管理作業流程。

事實證明,這種「AI+自動化」的 IGA 模型,不僅可快速部署,更能大規模擴展至上百套應用系統治理。

根據 CyberArk 2025 Identity Security Landscape,49%

即使已有部分身份控管機制,其覆蓋範圍仍不均衡:

儘管這些區域都是風險增長最快的領域之一。

也因此,32% 的企業計劃在今年投資於身份治理與合規(IGA)與法遵相關建設

當然,現代 IGA 只是全面性身份安全策略的其中一個關鍵要素。與身份與存取管理 (IAM) 及 特權存取管理 (PAM) 並行運作的核心組件。

三者協同運作,可:

別再為 IGA 煩惱了。

現在正是善用 AI 與自動化 的力量,讓身分治理重新與業務節奏對齊的時刻。

作者:Deepak Taneja 為 Zilla Security 共同創辦人暨 CyberArk 身分治理業務總經理。

部落格來源網址:https://reform.today/

我們都聽過「數位轉型」這個詞,以及它如何協助企業變得更敏捷、

誠然,在過去十多年來,DevOps 一直被譽為解決開發難題的「萬靈丹」,承諾帶來流程整合無縫化、

然而,隨著數位旅程持續深入,我們也該適時停下腳步反思:

但隨著業務擴張、產品線增多,企業需要交付的應用愈來愈多,

更令人頭痛的是,每位 DevOps 工程師都有自己習慣的一套工具組,但這些工具往往彼此不相容,

過去的流程中,主管可能還會詢問:「我們能不能沿用現有工具?」

或許有人會說:「只要能加快交付速度,用什麼工具又有何妨?」

根據我們服務來自不同行業、跨國企業客戶的經驗,

最後,高額的雲端費用加上 DevOps 工程師轉職前開出的 package,讓管理階層驚覺:DevOps 真的是當初承諾的那項效益解方嗎?還是成為了另一個成本黑洞?

從實務經驗來說,要全面掌握 DevOps 的每個細節絕非易事。這整個交付鏈包含太多同步進行的流程與環節,而且每一個環節都對應不同的效能指標與追蹤方式。最具挑戰的部分在於——我們很難取得整體視角,從上而下全面掌控整條 DevOps 路徑。

當缺乏這樣的鳥瞰式視角時,團隊容易陷入彼此指責的「責任推諉」,並導致不必要的部署延遲與協作斷裂。而若想要拼湊出完整流程的全貌,不但費時費力,更容易發生人為錯誤。

–正如《2023 年平臺工程狀況報告》所指出:

“雖然 DevOps 已在企業內部普遍實施,但仍有近 80% 的組織仍停留在 DevOps 的過渡階段—僅在個別團隊層面取得部分成效,卻難以在整體組織中落實一致化。”

這意味著,絕大多數企業都還在 DevOps 的中段旅程徘徊,尚未真正建立起「跨部門、可衡量、可治理」的穩定交付能力。這也是 DevOps 落地多年後,仍無法徹底釋放其潛力的關鍵症結。

不可否認,DevOps 的確能加快應用交付速度,但持續性、高頻率的快速部署背後,

雲端資源的額外支出、開發人員角色與責任不明確、DevOps 工程師高離職率,這些因素不只拖累交付效能,

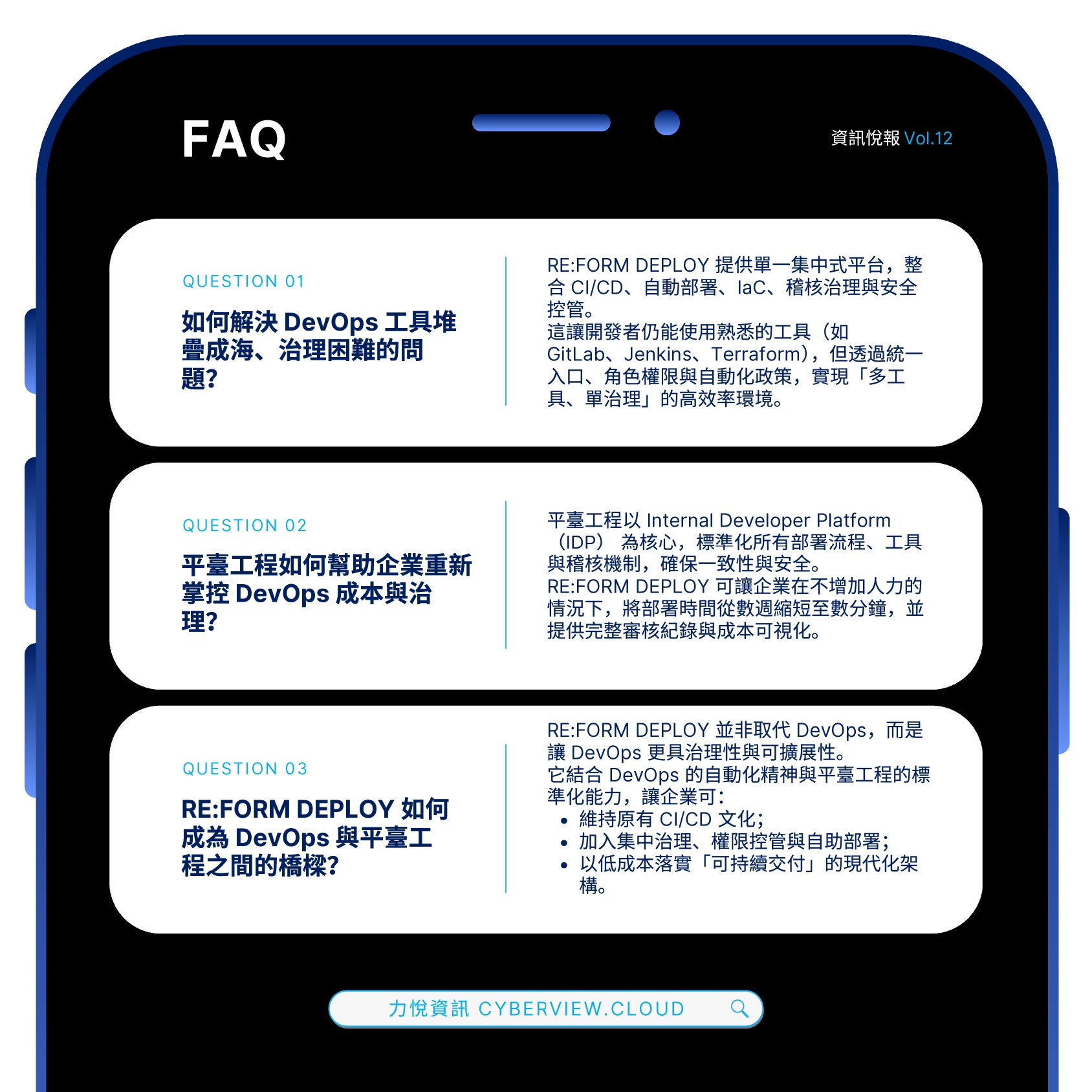

當 DevOps 帶來的複雜與成本漸漸超過其原本預期效益時,企業或許該思考下一步的替代方案──平臺工程(Platform Engineering)。平臺工程帶來的價值和好處很多 。平臺工程的核心價值,在於建立統一的交付系統,標準化並治理 DevOps 各個環節,確保工具與流程的一致性與可重複性。這樣的方式,有機會徹底化解 DevOps 中「工具零散、流程難以統一」的最大痛點。

平臺工程以內部開發者平臺(Internal Developer Platform, IDP)為基礎,讓開發者保有熟悉的使用體驗,同時將所有作業流程搬到雲端進行集中管理。這不僅提升資安控管能力與治理一致性,更實際帶來部門之間的高效協作與成本節省。

DevOps 確實已重新定義了企業的軟體交付運作模式,但它從來不是,

DevOps 和平臺工程,各自具備其價值與限制。真正的數位轉型關鍵,

想知道平臺工程是否能協助您的團隊優化應用交付效能?

RE:FORM DEPLOY 是一套全方位平台工程解決方案,從開發到部署、

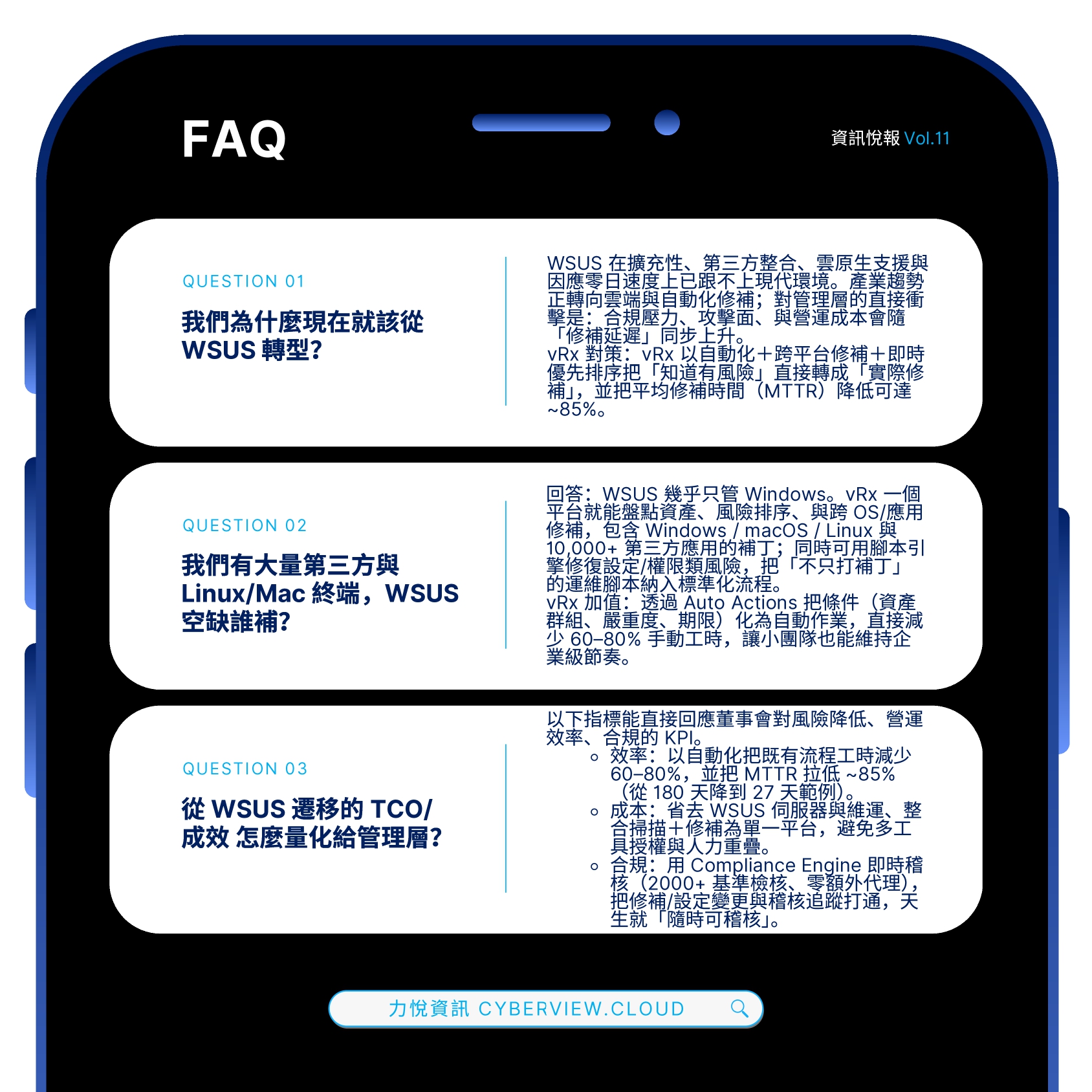

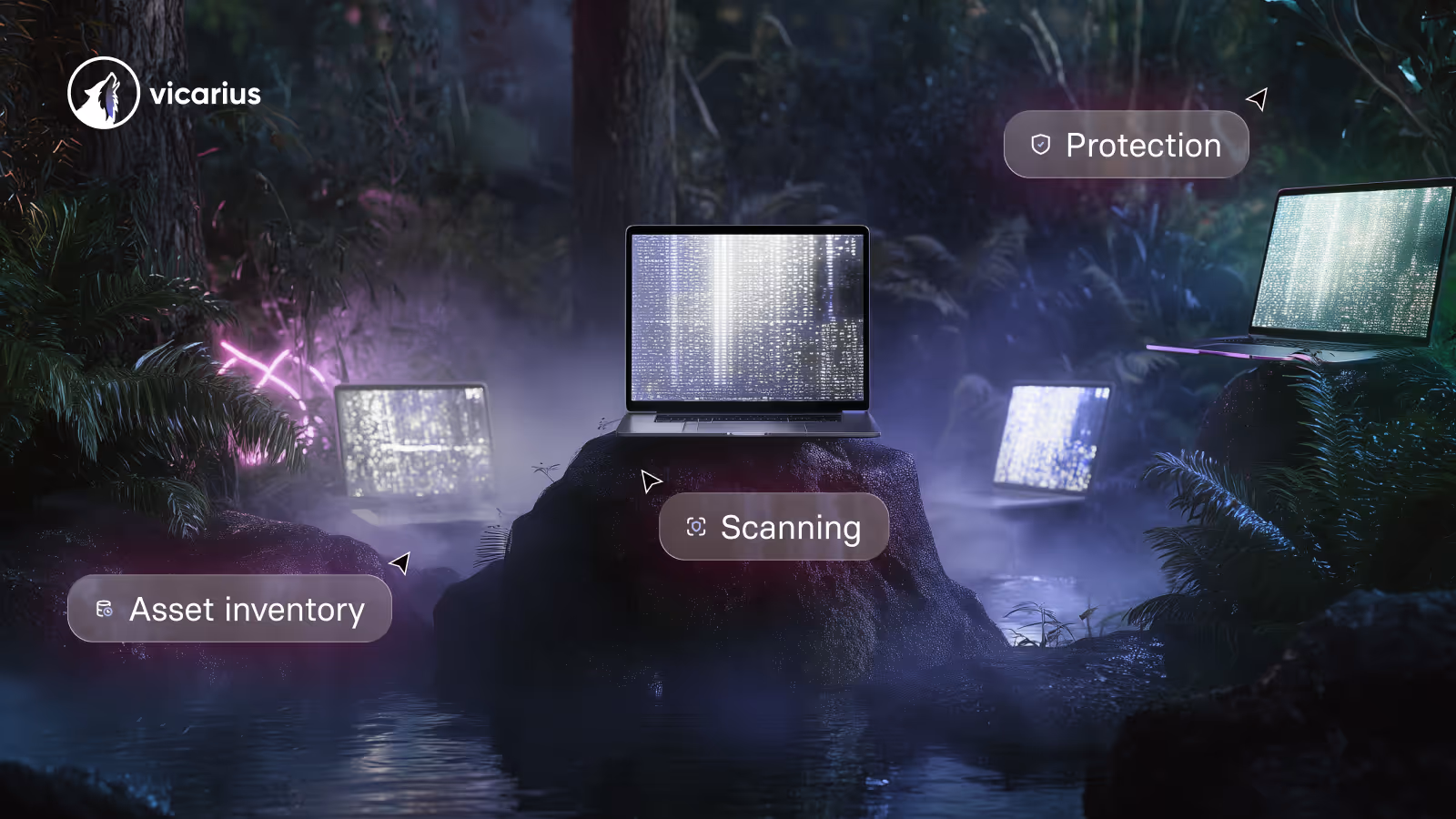

部落格來源網址:https://www.vicarius.

本篇文章將深入解析 WSUS 退場背後的影響、各大替代方案的評估重點,並提供優劣勢分析,

WSUS(Windows Server Update Services)作為 Windows 補丁管理的主力工具,已經超過二十年,

然而,隨著資安威脅演進與 IT 架構日益複雜,WSUS 已難以應付現代企業的補丁管理需求,其逐步退場的關鍵原因如下:

隨著 WSUS 的逐步淘汰,企業必須評估符合其安全狀況、

概述:

WUfB 是一項與 Microsoft Endpoint Manager(Intune)整合的雲端服務,能夠自動化部署 Windows 裝置的更新,幾乎無需 IT 團隊手動介入。(更多資訊)

優點:

缺點:

概述:

前身為 SCCM,MECM 提供本地端部署為主的補丁管理,並具備雲端強化功能(更多資訊)

優點:

缺點:

概述:

Vicarius 所推出的 vRx 平台,為跨平台補丁管理解決方案,支援 macOS、Linux、Windows 及 10,000 + 第三方應用程式。

功能亮點:

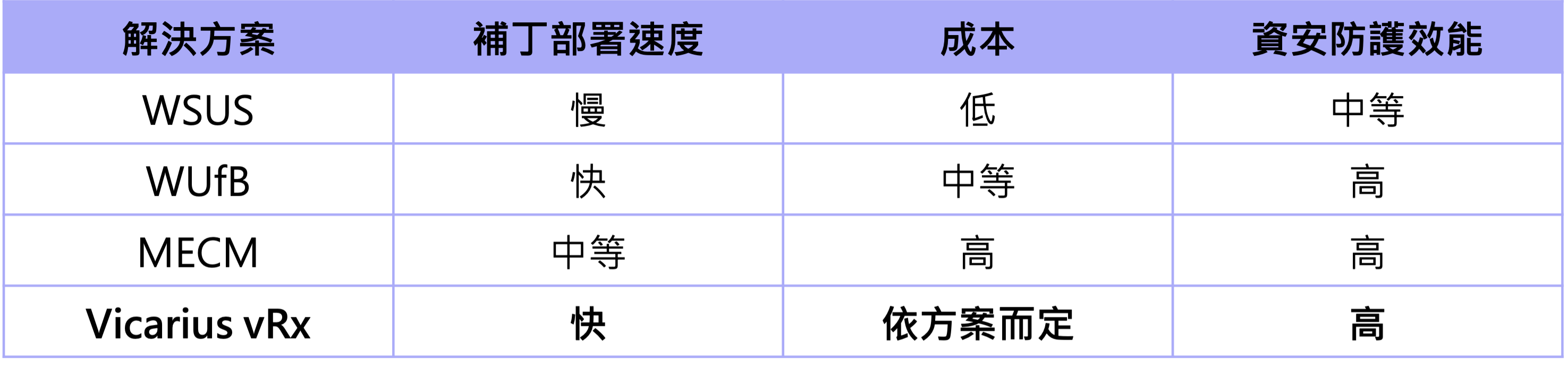

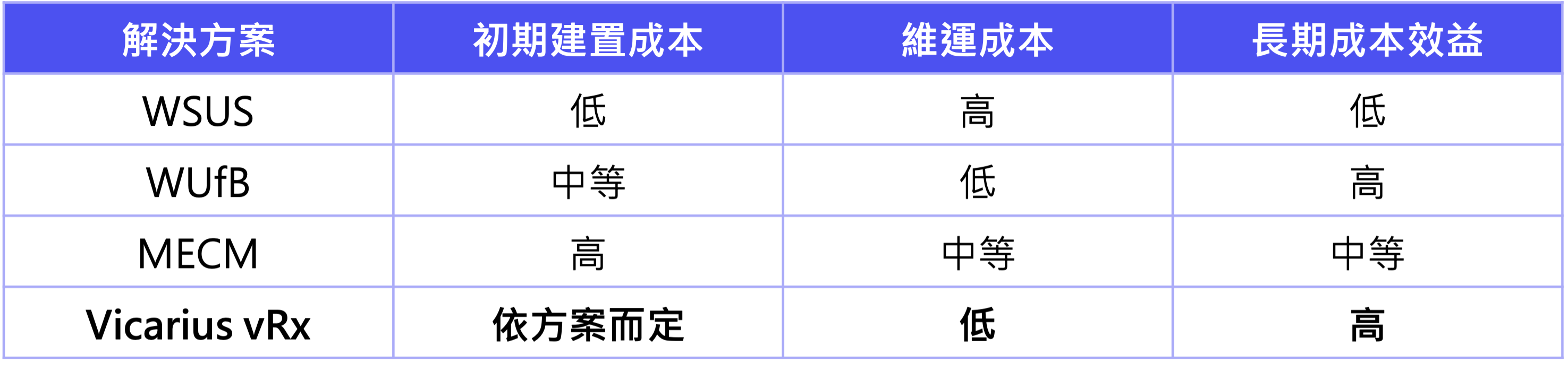

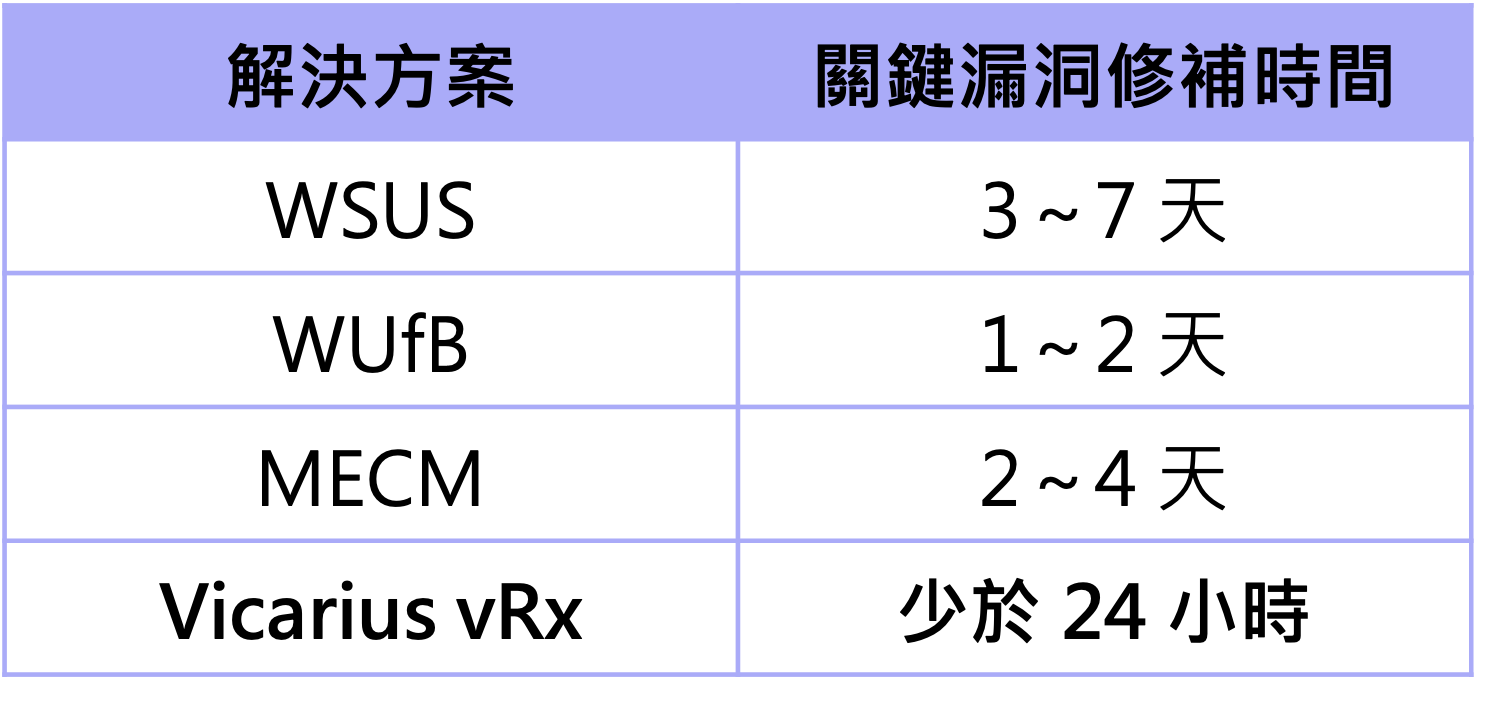

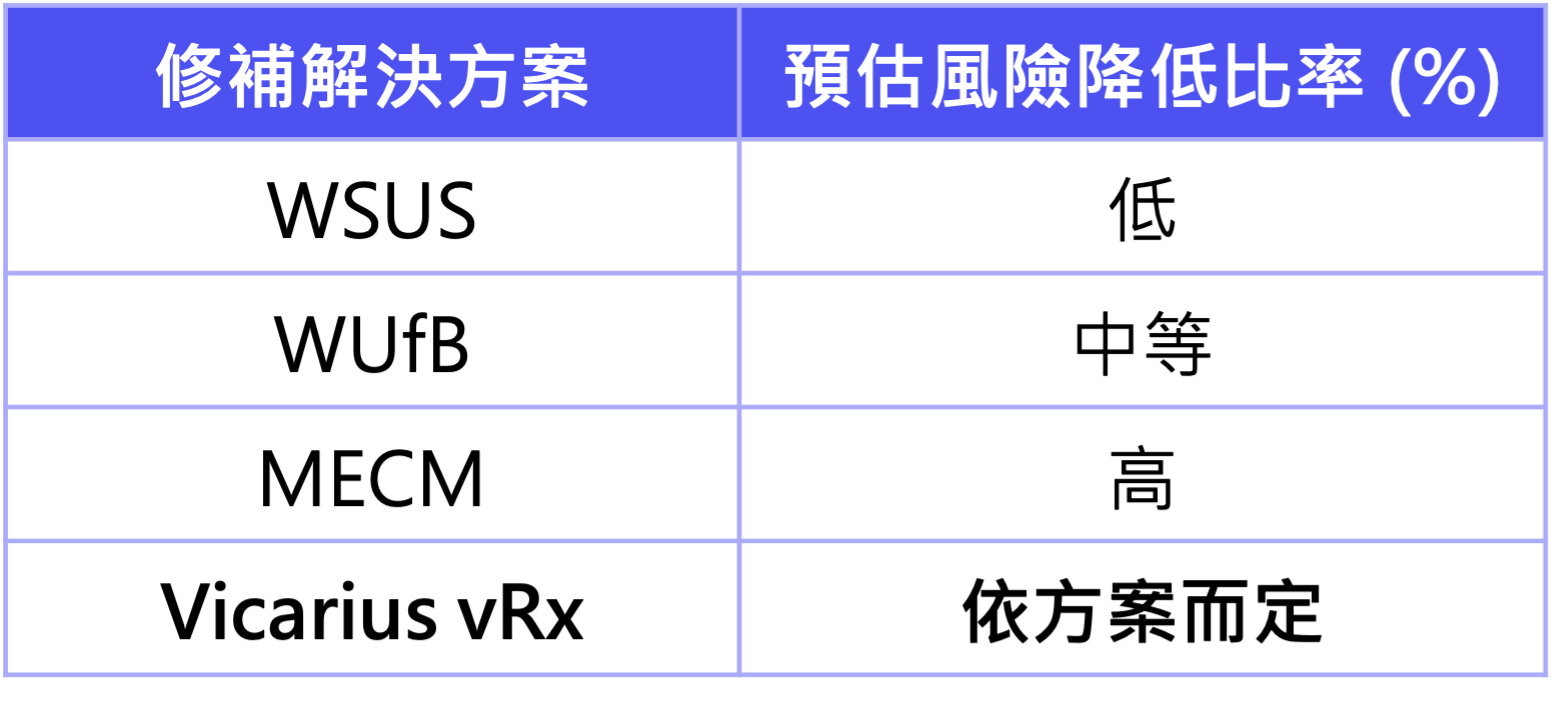

選擇合適的補丁管理平台,不能只憑功能表面看,更需要透過關鍵數據指標來協助決策。以下是幾個不可忽略的視角:

從更新速度、平台支援、第三方整合、合規能力、TCO 成本等面向,評估主流方案(如 WUfB、MECM、Vicarius vRx)的實戰表現與適配性。

WSUS 的走入歷史,對於企業而言,不只是功能淘汰,更是一場資安修補策

在眾多解決方案中,Vicarius vRx 憑藉「高速補丁佈署、自動化治理、多平台支援」等關鍵優勢,

採用自動化漏洞修補解決方案是降低資安風險的當務之急。

反之,仍仰賴舊有架構與人工流程的組織,將面臨:

CISO、CIO 與資訊主管在評估新一代補丁解決方案時,必須全面權衡:

主動面對這場修補轉型挑戰,才能為企業打造更有彈性、

Nahuel Benitez Wolfpack 的安全分析師