資訊悅報 Vol.2|Bitdefender: 2025 網路安全評估報告的主要發現

數據顯示,人工智慧的現實檢驗、

Bitdefender 的 2025 年網路安全評估報告以資料為中心,及時展現了網路安全的現狀。

下載 Bitdefender 2025 年網路安全評估報告:駕馭新現實 或繼續閱讀以了解出現的一些關鍵主題。

越來越多的組織對資料外洩保持沉默

安全漏洞不僅影響系統;它們還會考驗組織回應的完整性。

令人震驚的是,今年的調查顯示,58% 的安全專業人員被指示對違規行為保密,即使他們認為應該報告。

這比我們2023年的調查結果增加了38%,

今年的報告數據也按地域細分了這項挑戰,

減少攻擊面:從優先考慮到必要

現代的對手不再攜帶工具,而是使用你的工具。

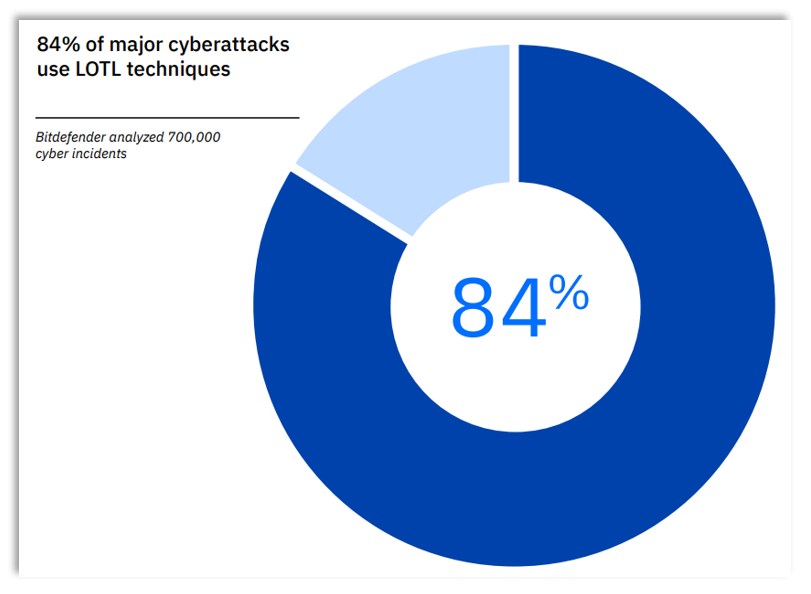

Bitdefender 分析了 70 萬起網路事件,發現 84% 的高嚴重性網路攻擊現在濫用環境中已經存在的合法工具。

這些「離地攻擊」(LOTL)戰術通常能夠繞過傳統防禦系統,

簡化環境、

人工智慧的擔憂日益加劇,但現實卻更加微妙

人工智慧持續重塑網路安全的防禦和進攻能力。在所有受訪國家,

- 67% 的受訪者認為,人工智慧驅動的攻擊增加

- 58% 的人認為人工智慧驅動的惡意軟體是他們最擔心的問題

該報告對與人工智慧相關的攻擊的其他關注點進行了排名,

網路安全領導層與營運部門之間的認知差距

當感知與現實不一致時,風險就會增加。

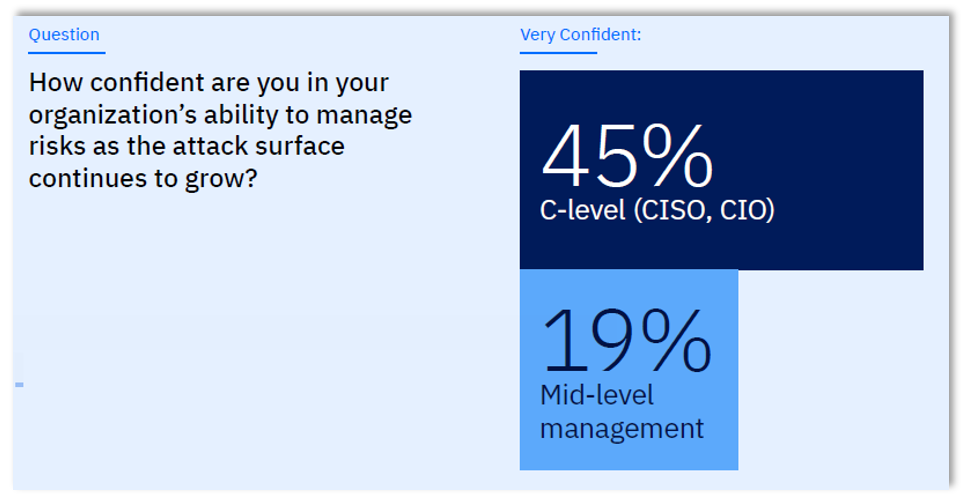

我們的研究發現,資訊安全長 (CISO)、資訊長 (CIO) 及其第一線安全團隊之間存在明顯的脫節。例如:

- 45% 的 C 級主管 表示,他們對管理網路風險“非常有信心”

- 只有 19% 的中階主管同意

研究發現的另一個脫節領域是:主管(41%)

該報告審查了其他存在分歧的領域,

未來之路:從全球視野看可行策略

2025 年網路安全評估報告不僅是當今風險的快照,

它強化了幾個關鍵主題:

- 必須積極減少攻擊面

- 必須解決工具蔓延和複雜性問題

- 對人工智慧風險的擔憂仍在繼續,應根據現實進行檢驗

- 必須解決團隊倦怠和技能差距

- 內部協調對成功至關重要

隨著網路攻擊變得更加靈活和持久,保護業務需要對人員、

下載報告

網路安全不僅是阻止威脅,它還關乎降低風險、實現業務連續性,

布魯斯·薩斯曼 (Bruce Sussman) 是 Bitdefender 的內容行銷與傳播總監,曾獲獎記者,從電視新聞轉戰資安領域,擅長以多媒體方式傳遞資安趨勢與高階主管觀點。