資訊悅報 Vol.39|Vicarius: 從雜訊到決策:vIntelligence 如何協助 CISO 掌握真實曝險優先權

部落格來源網址:From Alert Overload to Closed-Loop Security: Introducing vIntelligence

AI 時代的資安革新:Vicarius vIntelligence 如何重新定義曝險評估與漏洞修補市場

現今的資安團隊正面臨一個尷尬的悖論:

這正是 vIntelligence 誕生要解決的關鍵落差。

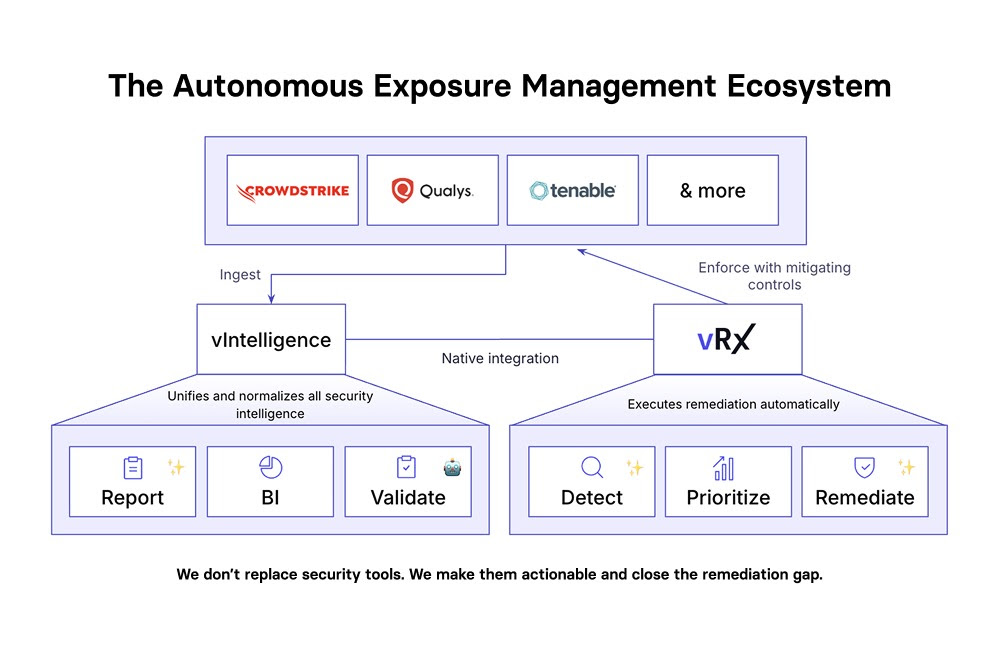

身為資安修補平台 vRx 的開發者,Vicarius 協助全球團隊實現大規模漏洞自動化修補。如今更正式推出 vIntelligence。這是一個次世代的情資與驗證層,

vRx 與 vIntelligence 結合後,形成一個完整的閉環曝險管理平台:從漏洞發現到修補落地

核心困境:破碎化的傳統漏洞管理已失效

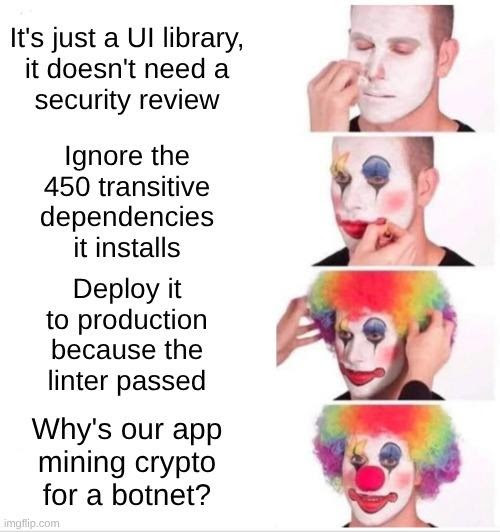

在深入瞭解 vIntelligence 的價值前,必須先直視現狀的崩解。多數企業目前運行的是「

這種現況導致了資安領導者感同身受的四大加劇危機:

| 危機類型 | 台灣企業現狀挑戰 | 經營層面臨的風險 |

| 速度危機 | 漏洞在揭露後幾小時甚至幾分鐘內即被利用,但多數企業仍維持「 |

曝險時間窗過大,攻擊者擁有絕對的時間優勢。 |

| 精準危機 | 超過 95% 的漏洞告警實際上是無害的誤報,團隊精力被雜訊掏空。 | 營運效能低落,IT 資源被浪費在無效的救火工作。 |

| 處置危機 | 多數平台僅止於「發現」,缺乏從偵測到自動化修補的對接路徑。 | 70% 的量能被卡在分流審核,始終無法進入實質修補階段。 |

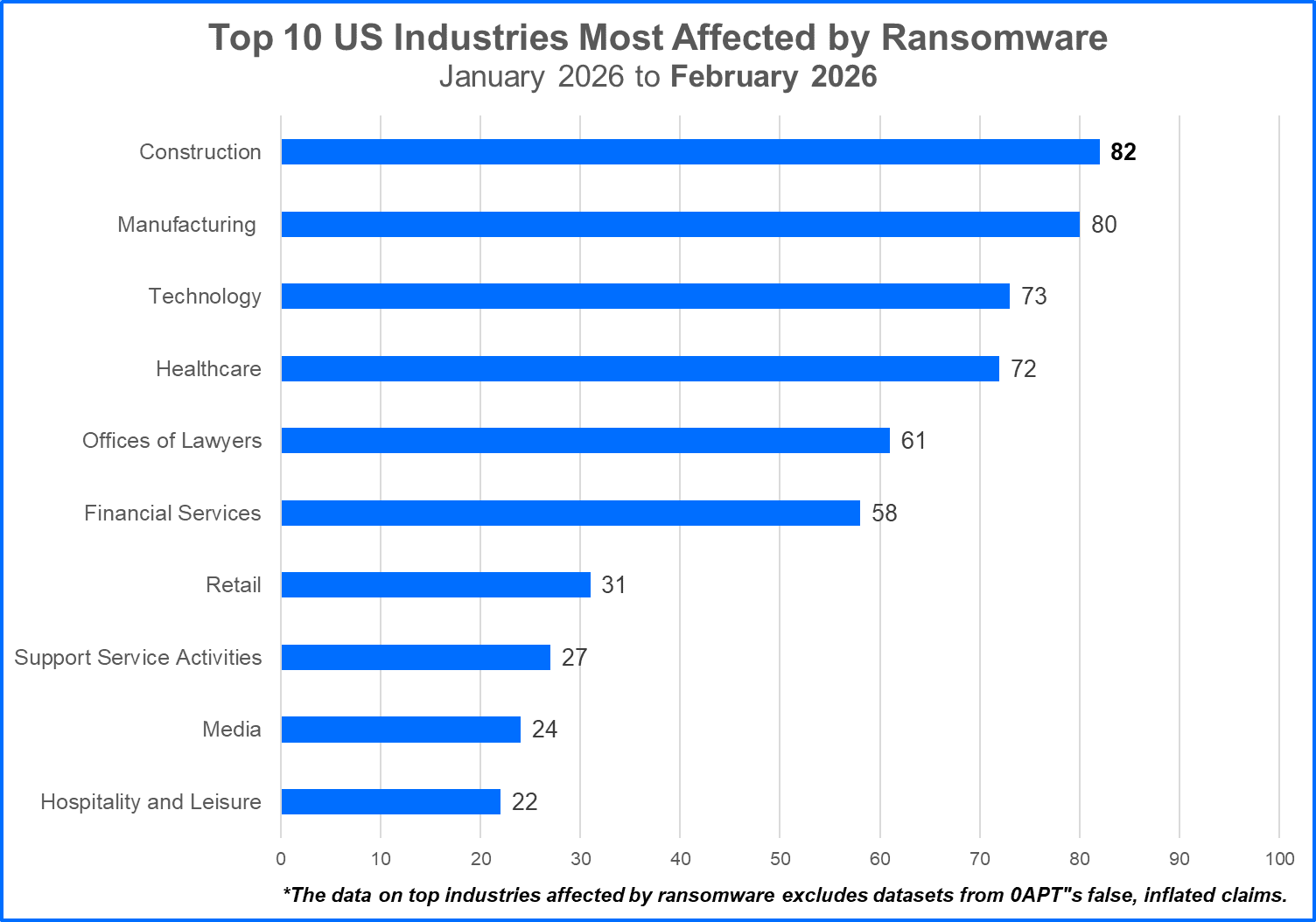

| 成本危機 | 數據外洩平均成本已達 445 萬美元,且 60% 與已知但未修補的漏洞有關。 | 財務損失風險劇增,且面臨日趨嚴苛的法遵要求。 |

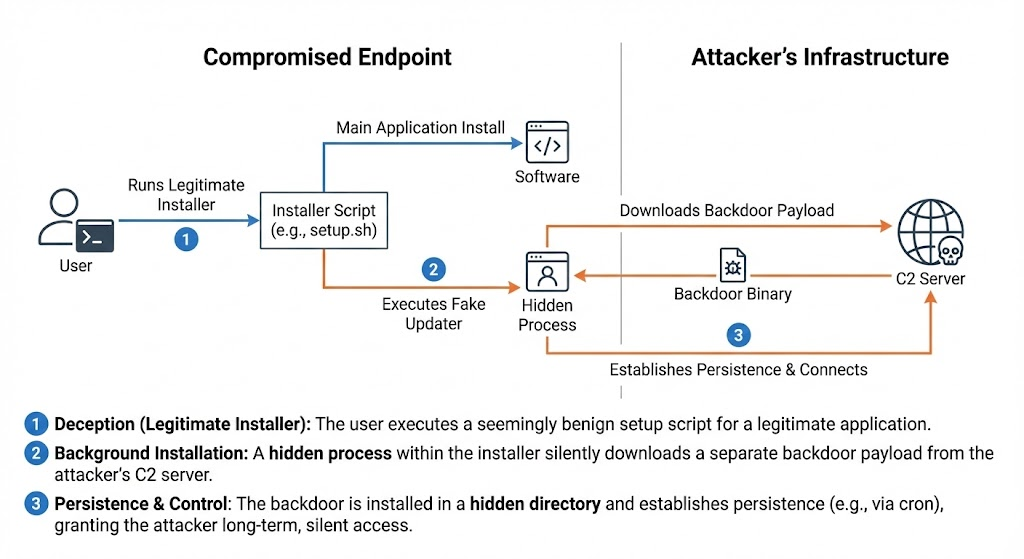

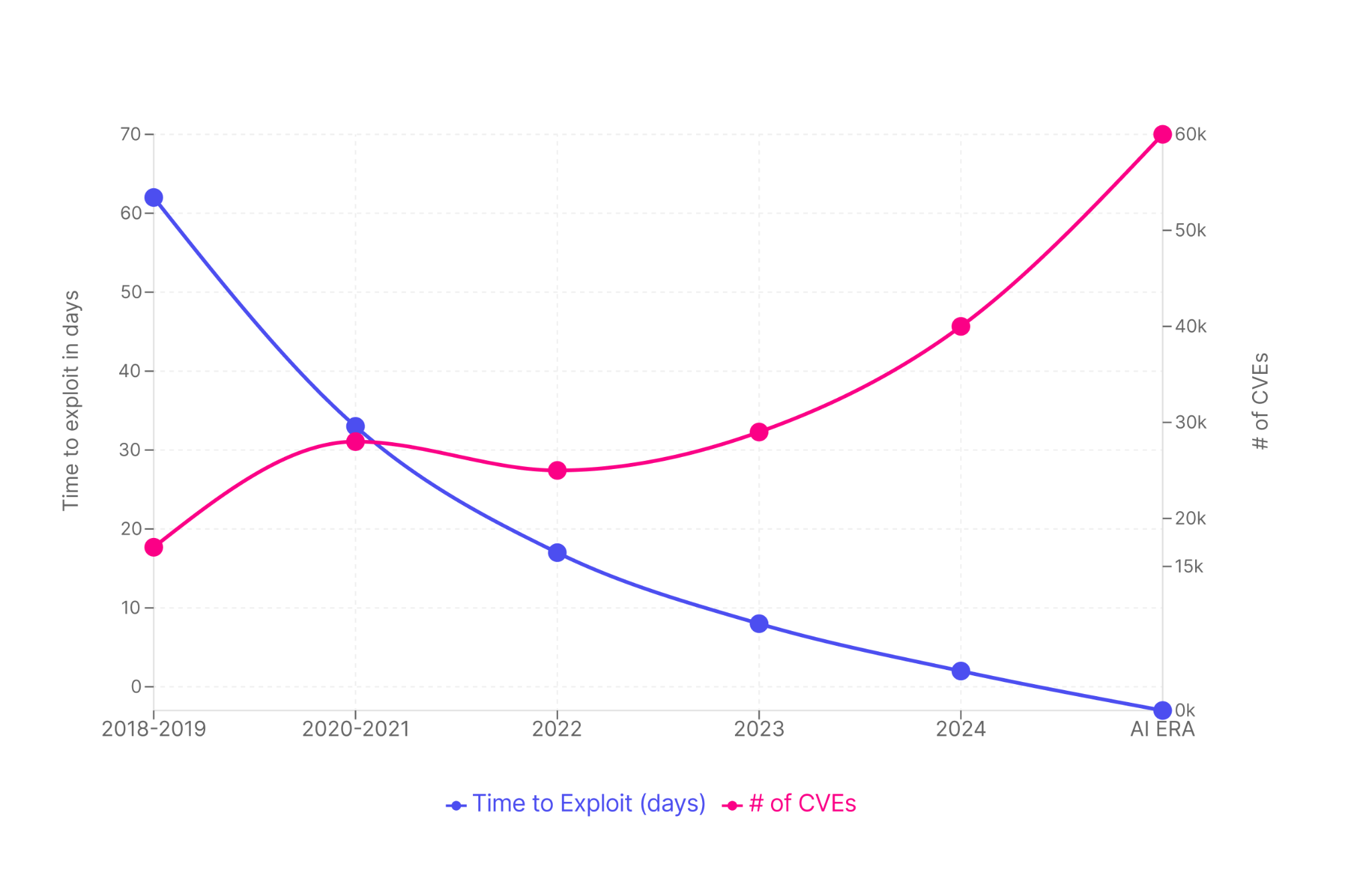

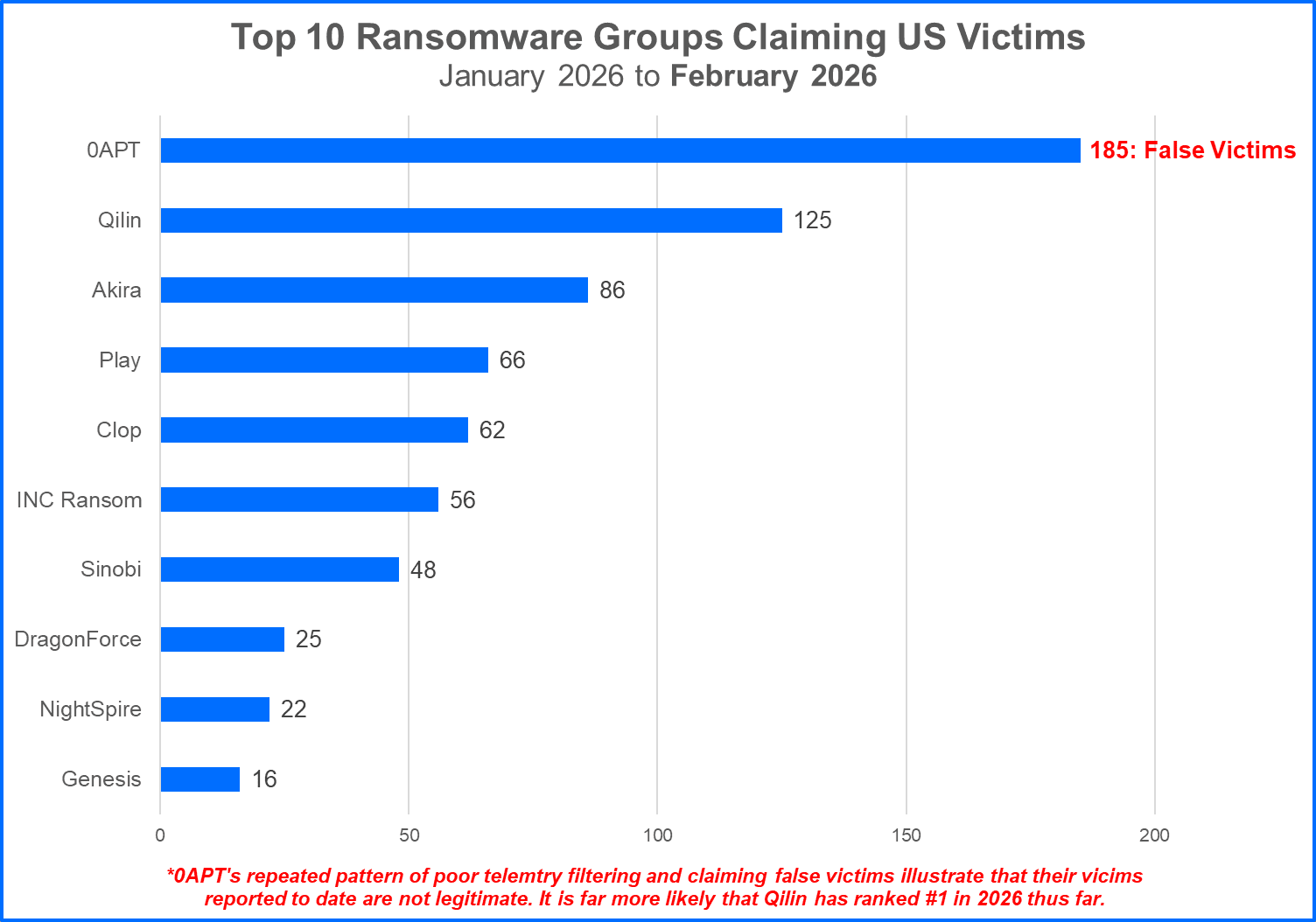

讓情況更糟的是,攻擊方已全面啟動 AI 威脅加速。過去需要國家級資源才能執行的自動化利用程式開發、

數據顯示,每天會出現超過 130 個新漏洞。關鍵在於:高達 80% 的漏洞利用程式(Exploits)在 CVE 編號正式發布前就已在黑市流傳。 這意味著在官方開始追蹤之前,防禦者就已經處於長達 23 天 的防禦真空與盲點中。

漏洞利用速度:從「數月」縮短至「數分鐘」

隆重介紹 vIntelligence:您的情報與驗證中樞

vIntelligence 是 Vicarius 推出的第二款旗艦產品。

這是一個獨立的情報平台,旨在填補傳統漏洞管理工具的技術空白:

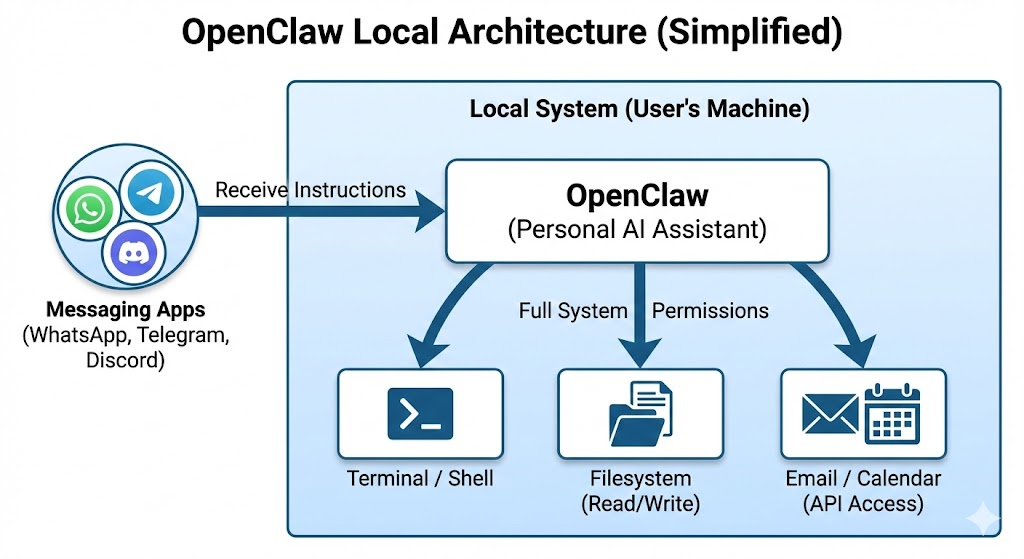

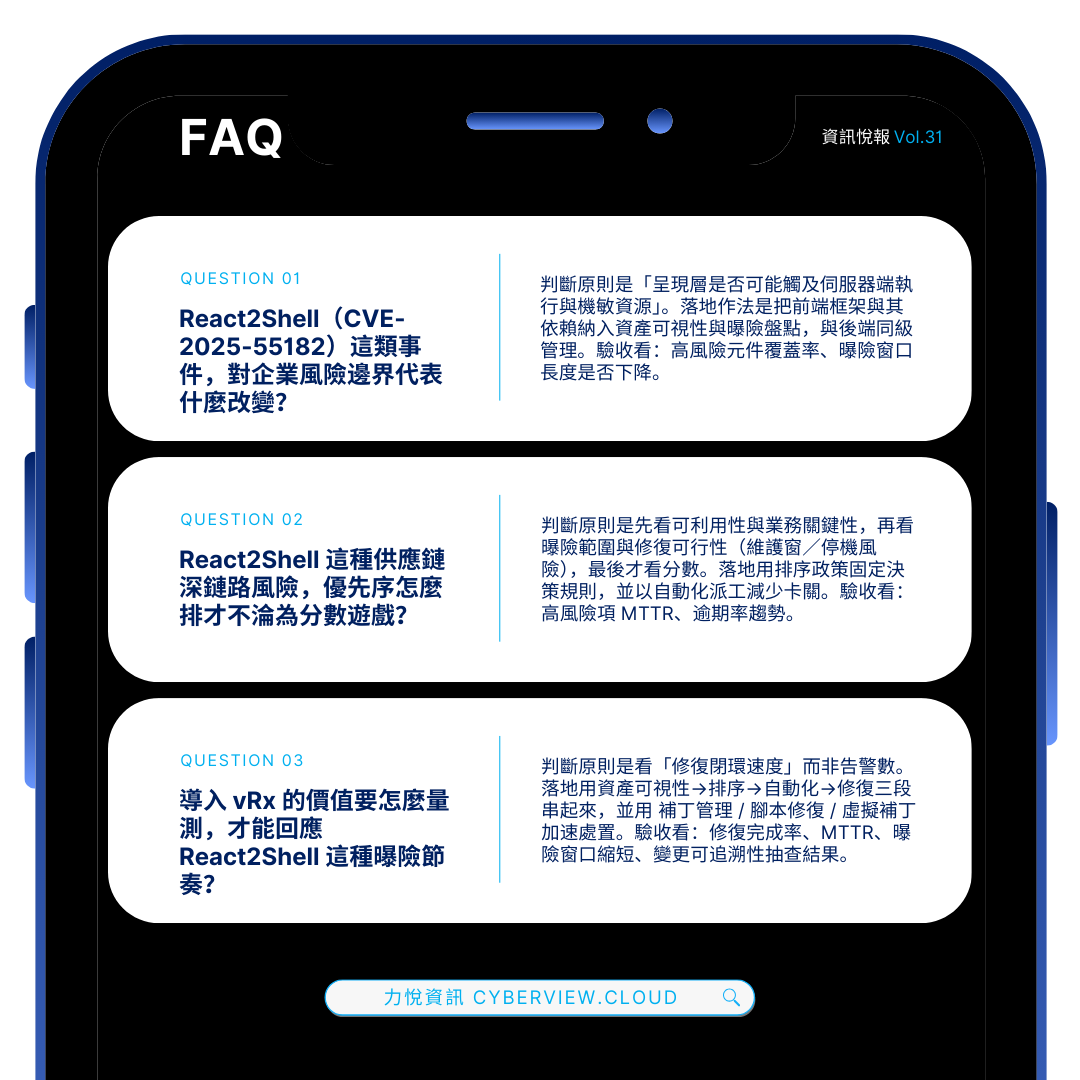

在資安維運的流程中,vRx 與 vIntelligence 分工明確,共同建構完整的防禦鏈:

相關性檢查:此漏洞是否真的適用於您的環境和配置?

- vRx 解決「修補端」問題:實現大規模的補丁管理、

自動化腳本與系統組態修正 - vIntelligence 解決「上游端」挑戰:回答資安管理的關鍵問題,哪些漏洞是真實存

在的?哪些對特定環境具有實質威脅?我們應該優先處理哪一個?

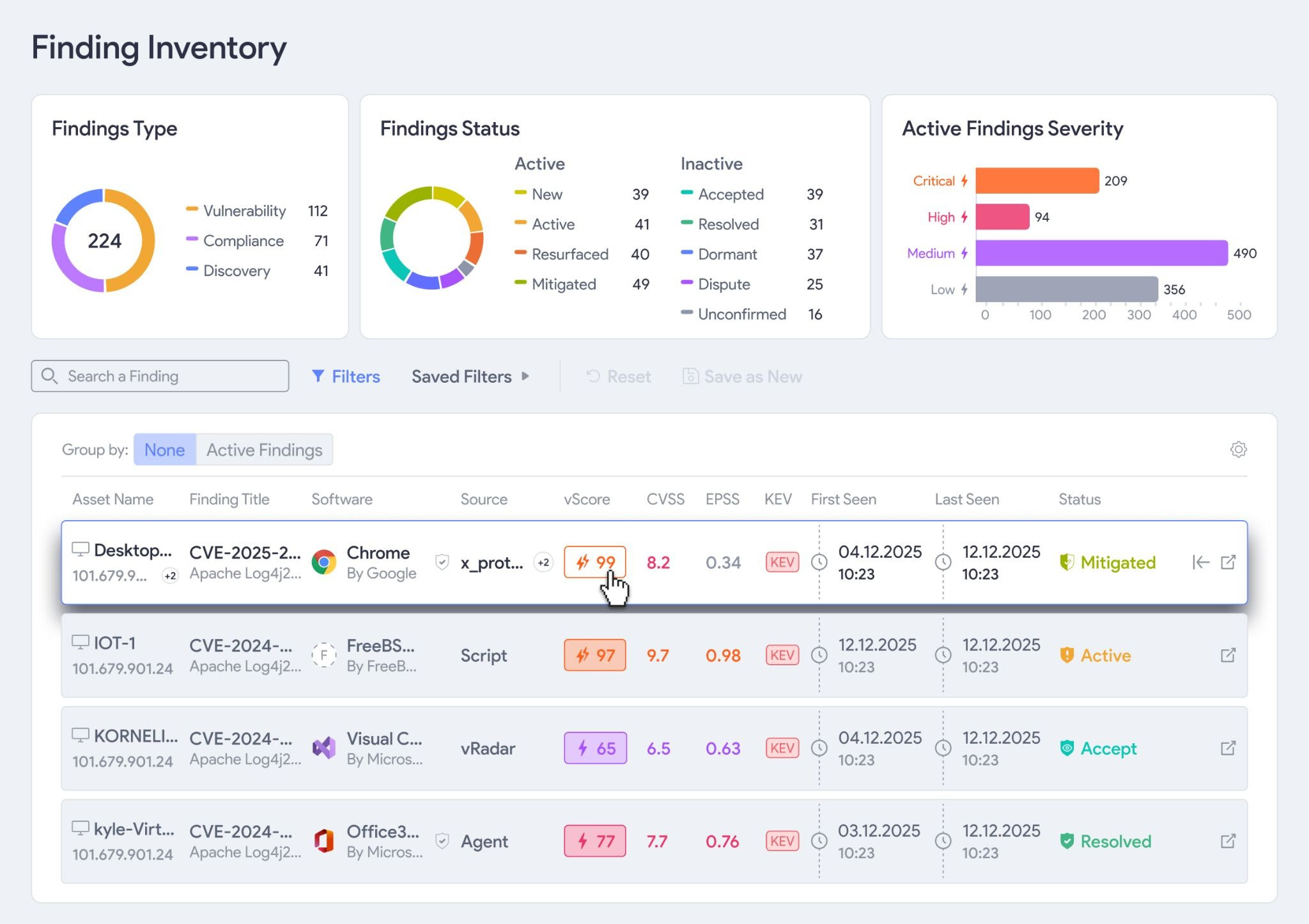

從碎片化告警到統一風險視角

vIntelligence 能自動攝取企業現有的資安工具數據,包括 CrowdStrike/Qualys/Tenable 等異質廠商,透過異質情資整合與標準化(Universal Intelligence Normalization)技術,

隨後,系統會疊加 AI 驅動的驗證技術,將真實的曝險從海量雜訊中精準分離。

異質情資整合與標準化

由 vAnalyzer 驅動的大規模精準分析

企業資安維運中最頑強的痛點之一,莫過於「數據碎片化」。

vIntelligence 透過「異質情資整合與標準化」引擎徹底解決了這個問題。

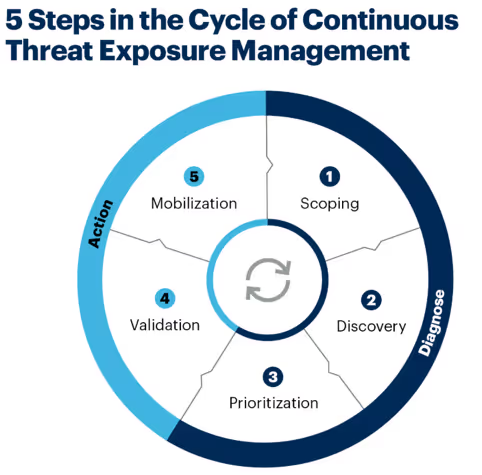

資料導入 → 情資標準化 → 情境強化 → 風險分析 → 風險優先排序

其中,「情境強化」是 vIntelligence 超越單純數據彙整的關鍵。

最終產出的結果是單一、精準且持續更新的「真實曝險視圖」。

技術機制與治理價值對照表

技術機制與治理價值對照表

| vIntelligence 關鍵技術 | 功能細節描述 | 企業獲得的價值與效益 |

| 異質情資整合與 標準化 |

自動轉換異質工具,如 Tenable/Qualys/CrowdStrike 的私有格式。 | 消除數據孤島: 讓各類資安工具使用統一語言,決策不再因數據衝突而停擺。 |

| 五階段智慧管線 | 執行資料導入、情資標準化、情境強化、風險分析與優先排序。 | 結構化維運: 將雜亂的原始數據轉化為具備「處置優先級」的行動清單。 |

| 情境強化與 MITRE Mapping | 整合實時威脅情資,將漏洞關聯至具體的攻擊者行為模式。 | 掌握實戰風險: 區分「理論漏洞」與「武器化威脅」,優先處理真正會被駭的點。 |

| vAnalyzer AI 分析 | 利用地端 AI 分析引擎確保大規模數據處理的深度與準確性。 | 大規模精準度: 在處理海量告警時,依然能維持極高的判斷精度,避免人工誤判。 |

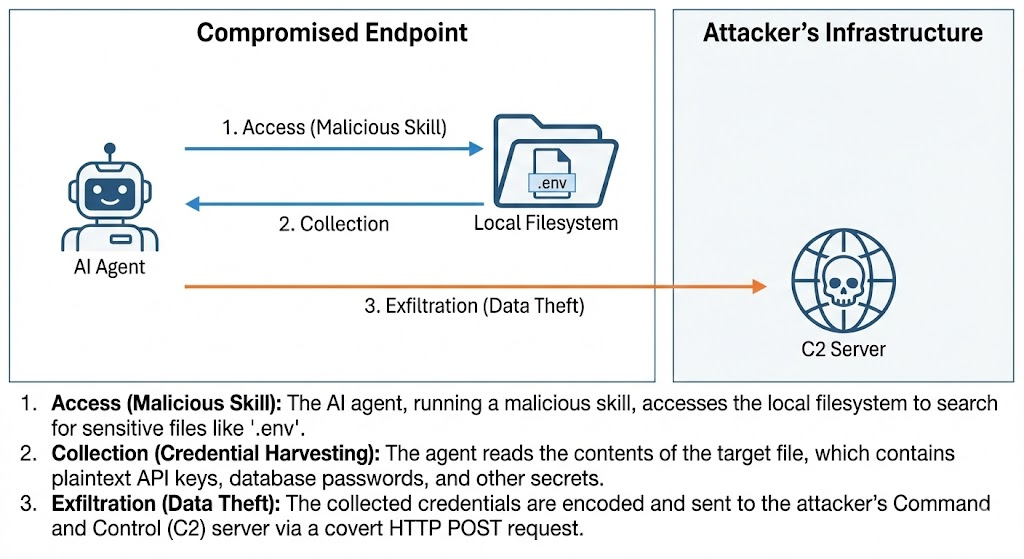

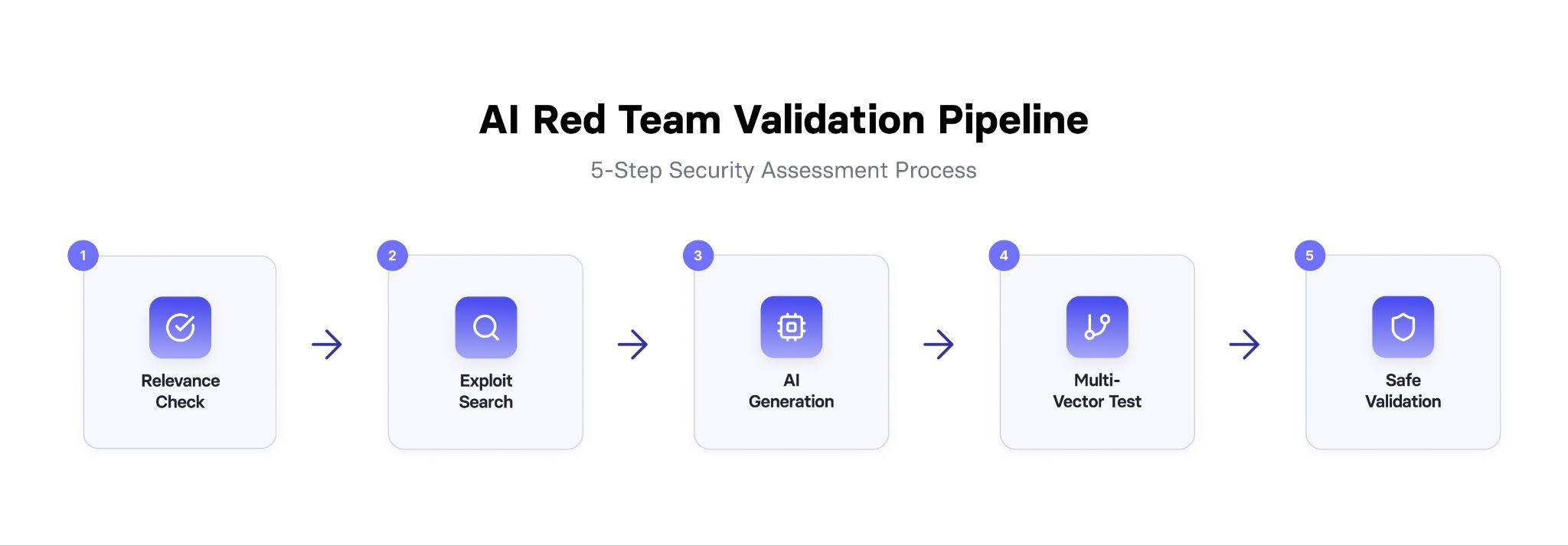

AI 紅隊代理式驗證:零中斷的漏洞實戰測試

知道漏洞存在只是第一步。確認該漏洞在「您的特定環境」

vIntelligence 的 AI 紅隊 (AI Red Team) 功能是一個「代理式驗證引擎 (Agentic Validation Engine)」。它能在不冒險影響生產環境穩定性的前提下,

針對每個排定優先順序的漏洞,AI 紅隊會執行以下五步驟自動化流程:

- 關聯性檢查 Relevance Check:判斷此漏洞是否確實適用於您的系統環境、

軟體版本與組態配置? - 漏洞利用程式搜尋 Exploit Search:自動搜尋全球已公開的漏洞利用程式(

Exploits)或概念驗證代碼(PoC)? - AI 腳本自動生成 AI Generation:當現有腳本無法精準匹配時,AI 會根據需求即時產製客製化的驗證腳本。

- 多維度向量測試 Multi-Vector Test:從多個攻擊向量進行測試,

以取得最完整的威脅路徑輪廓。 - 安全驗證 Safe Validation:所有測試均採用安全技術執行,

確保生產環境維持營運、達成零中斷目標。

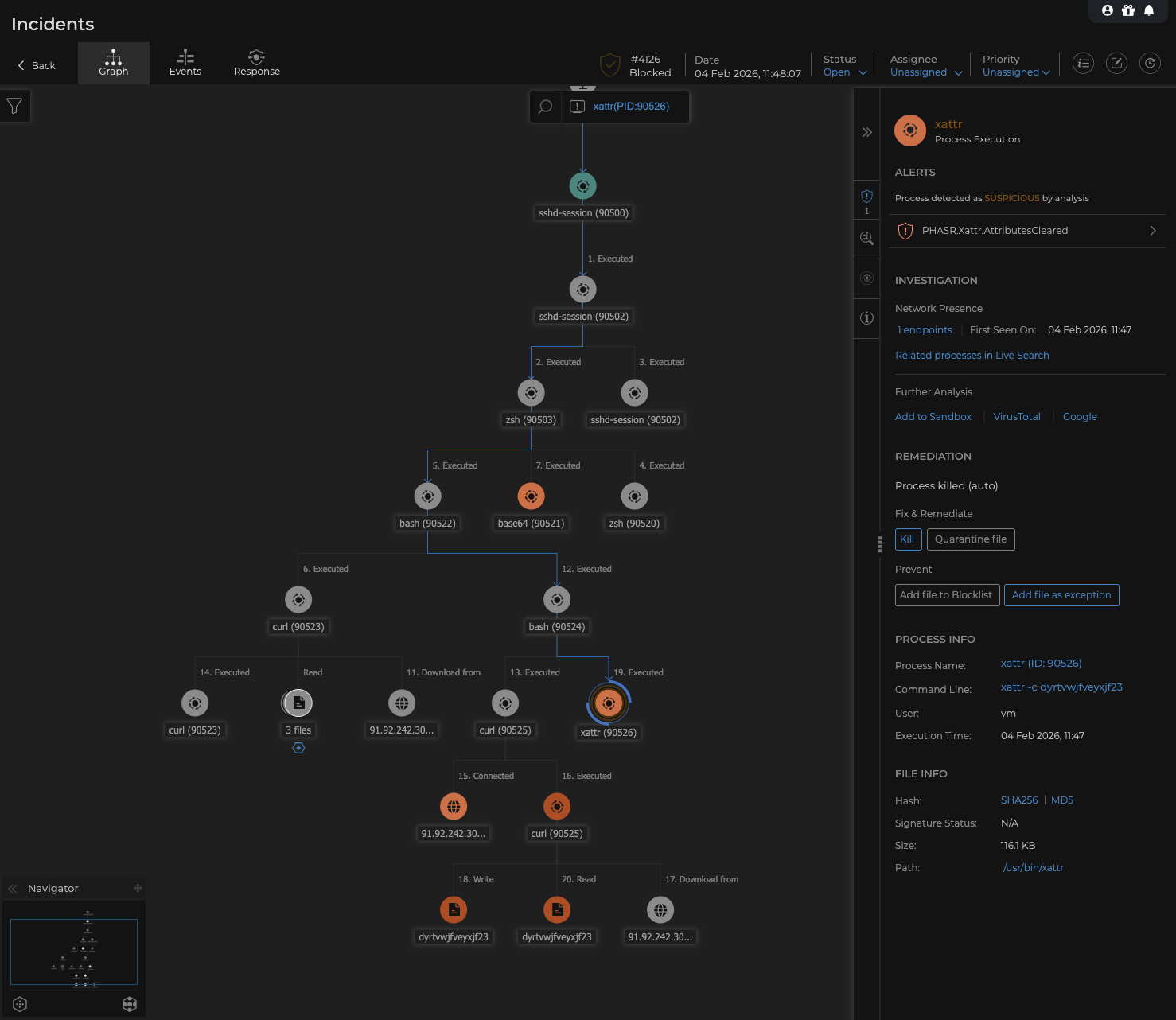

這項技術的實質影響力顯而易見。傳統 BAS 平台僅能驗證有限且固定的場景,無法判斷某個特定 CVE 在您的環境中是否具備可利用性。

vIntelligence 的 AI 紅隊則能在幾分鐘內完成大規模驗證,透過「真實利用測試」

技術比較 :AI 紅隊驗證 vs. 傳統 BAS

| 比較維度 | 傳統入侵與攻擊模擬 (BAS) | Vicarius AI 紅隊 (Agentic AI) |

| 測試邏輯 | 僅限預定義的固定腳本與場景。 | 動態生成: AI 根據環境即時產製驗證腳本。 |

| 針對性 | 測試通用的防禦控制力。 | 特定漏洞驗證: 針對特定 CVE 進行實測。 |

| 精準度 | 基於模擬結果推估。 | 實戰確認: 透過無損利用測試排除 95% 誤報。 |

| 處理速度 | 定期排程測試。 | 分鐘級回應: 漏洞出現即刻執行大規模驗證。 |

| 維運影響 | 需擔心模擬行為干擾網路。 | 零中斷保證: 設計初衷即為確保生產環境穩定。 |

建構安全閉環:從情資分析到實質修補

多數資安平台擅長「產生告警」,卻極少能真正「解決問題」。

在 Vicarius 的架構中,兩大產品各司其職且原生串接:

- vIntelligence 負責情報端:執行持續性的資料導入、情資標準化、情境強化、

風險分析與風險優先排序,並結合 AI 驅動的漏洞利用驗證。 - vRx 負責執行端:執行自動化補丁管理、腳本引擎、組態控制,並與 ITSM 系統(如 Jira, ServiceNow)的工作流深度整合。

這兩個產品的結合,為企業創造了一個完整的「閉環工作流」:

偵測發現 → 深度分析 → 真實驗證 → 修補處置 → 再次驗證 → 持續監控

關鍵在於,流程中的每一步都包含修補完成證明 (Proof of Closure)。在修補部署完成後,

量化實績證明:

- 81%:平均修復時間 (MTTR) 的分流處理效率提升。

- 95%:成功過濾無效告警雜訊。

- 4.3 小時:企業整體的平均漏洞修補時間。

vIntelligence 是為誰打造的?

vIntelligence 專為中大型企業(1,000 人以上規模)設計,特別是那些擁有「多品牌資安基礎設施」、「

這項方案對以下角色具有極高價值:

- 資安維運團隊:被海量告警淹沒,亟需自動化過濾雜訊,

將精力專注於真實威脅。 - 漏洞管理團隊:擁有多種掃描工具,

卻缺乏跨工具的數據標準化手段,無法有效判定優先順序。 - 資安長與管理層:需要董事會等級的曝險報告、修補進度數據,

以及具備法律效力的合規處置證明。 - 受法規約束的組織:如金融業或受 SEC、DORA、網路保險規範約束的企業,

需要持續監控與完整的修補紀錄。

關鍵策略:非破壞性的升級 (Not a Rip-and-replace)

值得強調的是,vIntelligence 並非要您汰換現有的 CrowdStrike、Qualys 或 Tenable 等工具,而是透過異質情資整合與標準化,

產品核心價值比較表

| 產品功能 | 傳統工具挑戰 | vIntelligence + vRx 解決方案 |

| 數據處理 | 工具分散、數據打架,難以統一評分。 | 異質情資整合與標準化,產出單一視圖。 |

| 漏洞驗證 | 僅能推測風險,造成 95% 誤報。 | AI 代理驗證,實測可利用性,精準降噪。 |

| 修補對接 | 掃描與修補斷節,需人工手動介入。 | 原生閉環自動化,從驗證到處置一氣呵成。 |

| 合規證明 | 難以證明漏洞已確實「無法被攻擊」。 | 提供再次驗證數據,產出完整的處置證明。 |

市場競爭優勢分析:為什麼 vIntelligence 是唯一的全方位解法?

目前的漏洞管理市場中雖然有許多老牌廠商,如 Tenable、Qualys、Rapid7,以及 AttackIQ、SafeBreach、Cymulate 等入侵與攻擊模擬(BAS)平台。然而,

- 傳統漏洞管理工具:雖然擅長掃描與 CVSS 評分,但在兩次掃描的週期之間存在嚴重的「監控盲點」,

且誤報率極高,更缺乏後續的自動化修補機制。 - 入侵與攻擊模擬:主要用於驗證安全控制項的有效性,

但並未將威脅情資整合進優先級排序中, 也無法實現異質情資整合與標準化,且同樣無法閉環對接到修補端。 - 滲透測試:僅能提供特定時間點的靜態快照,且過程高度依賴人工、

速度慢、成本高,且覆蓋範圍極為有限。

vIntelligence 是目前市場上唯一將「持續性異質情資整合與標準化」、「AI 驅動漏洞利用驗證」以及「原生自動化修補」

- 技術護城河:擁有獨家的 AI 腳本自動生成技術與異質數據歸一化專利 IP。

- 網絡效應每一位客戶的驗證回饋都在持續訓練我們的 AI 模型,不斷優化全球共用的驗證腳本庫與情資精準度。

- 平台黏著度:透過深度的工作流整合,能有效取代 3 到 5 個破碎的單點工具,簡化維運架構。

主流方案比較表

| 比較維度 | 傳統漏洞掃描 (VM) | 入侵與攻擊模擬 (BAS) | Vicarius vIntelligence |

| 精準度與雜訊 | 僅依賴理論評分,誤報率高。 | 基於固定場景模擬。 | AI 實測驗證,消除 95% 誤報。 |

| 防禦即時性 | 週期性掃描,存在盲點。 | 定期模擬測試。 | 持續性監控,與威脅同步更新。 |

| 情資整合能力 | 封閉格式,數據難以對標。 | 缺乏異質情資整合。 | 異質情資整合與標準化。 |

| 修補閉環 | 僅發現問題,無處置能力。 | 僅測試防禦,無修補功能。 | 原生對接 vRx,實現自動化閉環。 |

| 合規價值 | 產出漏洞清單。 | 產出模擬報告。 | 提供可稽核的「修補完成證明」。 |

總結:讓防禦速度與威脅步調同步

漏洞被攻擊者利用的速度是以「小時」計,

vIntelligence 的出現,正是為了彌合這段致命的防禦落差。透過持續性的「

這並非一項要求您汰換現有資安投資的方案。相反地,

.png)