機器身分的暴增,類型多樣,速度爆表

機器身分(Machine Identities)—如 API 金鑰、數位憑證與存取權杖—

今年年初,CyberArk 預測機器與人類身份的比例可能很快

安全團隊已經被電子表格、緊急工單和突破政策界限的 AI 程式助理所包圍。 別說治理了,現在大家只想「活下去」。

歡迎來到「機器身分失控風暴 Machine Mayhem」— 這不是遊戲,而是真實世界。你就像身處一間損壞的電動遊樂場,

機器身分的三重挑戰:數量、類型與速度,從不排隊依序來

這場失控風暴裡,你不是一關一關破關,

- 在你的左邊? 一台打地鼠機器 不斷噴出 API 金鑰與服務帳號。

- 在你身後? 太空侵略者遊戲裡,每個「外星人」

都是過期憑證或錯誤設定的工作負載 。 - 死在前面? 一款故障的 狂飆賽車機器壞掉煞車失靈,你得在「機器等級的速度」

完成金鑰輪替,不然就會正面撞進資安漏洞 。

「數量」、「類型」、「速度」不會禮貌地排隊。這些機器身份 會疊加放大彼此的破壞力。 當你正努力關閉一組濫用的 SaaS API 金鑰時,AI 代理程式又啟動了——還帶著完全的存取權限——

你已經不是「在玩遊戲」,而是同時經歷多點故障。

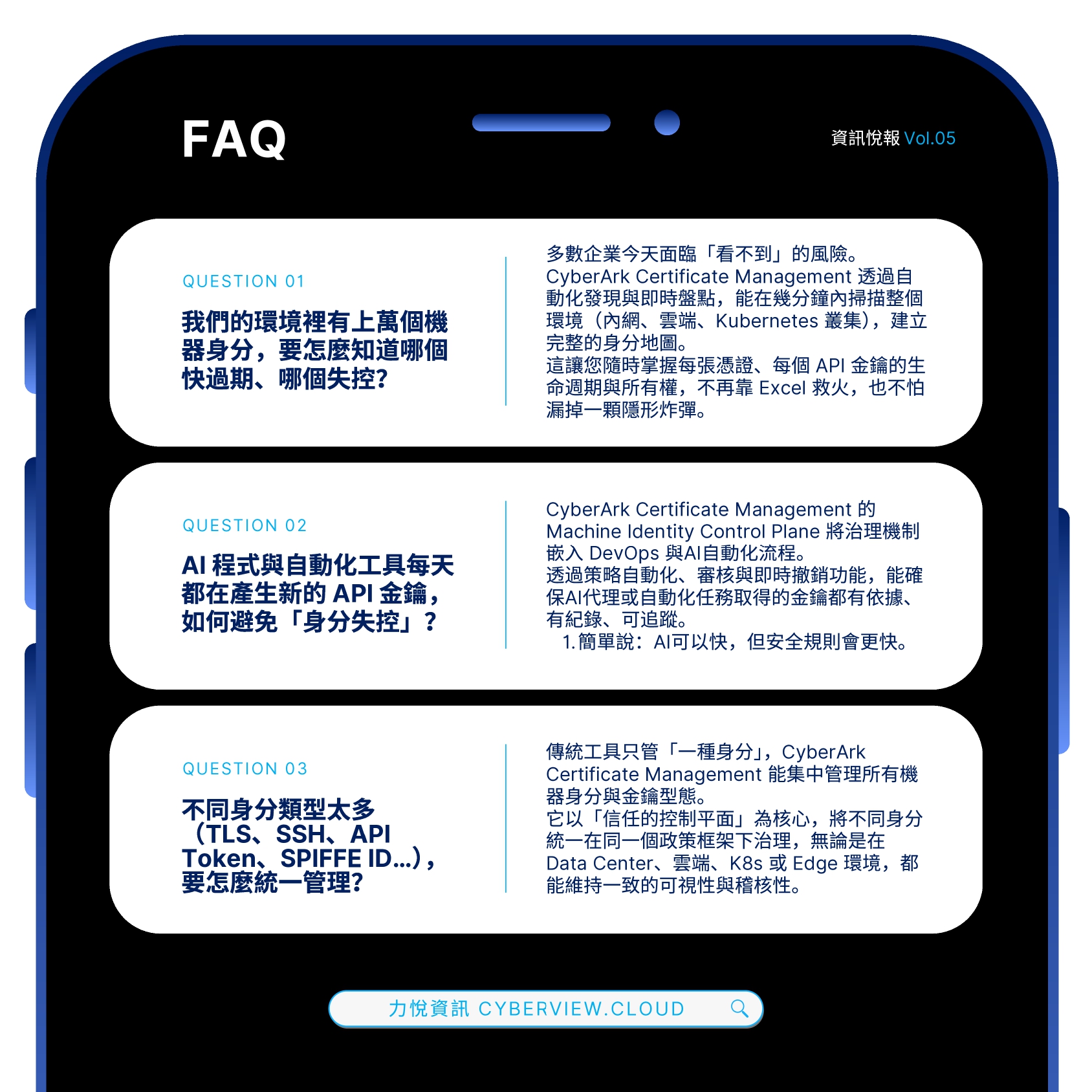

第一關:數量失控—當規模變成風險

憑證蔓延(Credential Creep)從過去的麻煩變成現在的致命風險。

我們正目睹機器身分以不可持續的速度增長:API 金鑰、TLS 證書 、SSH(安全外殼) 憑證、雲端存取權、工作負載 SPIFFE ID。 每個微服務、AI 代理、容器化部署都新增一筆身分。

如果你沒有一套發現、生命週期管理與退役策略,那你就在囤積「

在這個關卡的遊戲中,你錯過的每一個身份都是一個隱藏的弱點。

第二關:類型繁雜—無法一體適用的身分治理

機器身份安全 沒有「一套規則適用所有」這回事。

你正在管理一大堆行為不同、到期邏輯不同、

每一種都需要獨立處理。不同的背景 、不同的交戰規則。

你若一視同仁處理,就像拿跳舞機的手把去玩音樂遊戲 ,還有延遲校不準— 最好的情況是你效率變慢,最壞的情況是權限錯配 、 但沒有人注意到,直到為時已晚。

第三級: 速度激增 — TLS 憑證的生命週期正在快速縮短

從 2026 年 3 月起,TLS 憑證壽命將縮短至 200 天;2027 年為 100 天;而 2029 年,僅剩 47 天。

這代表,當 CA/瀏覽器論壇的分階段時程表正式生效時,

過去一年更新一次的流程,現在變成不間斷的循環迴圈。

而且不僅僅是 TLS 憑證在加快速度。Kubernetes、雲實例、無伺服器 Serverless 功能和邊緣 運算正在以人類無法跟上的機器速度進行 擴張。每個都使用一個或多個訪問 權、TLS 憑證、SPIFFE ID 等。 你還用手動處理?

這不是一種策略。這是同時進行 多場極限賽,還只剩 7 秒就爆機。

終極魔王:量子運算與 AI 代理改寫規則

就在你認為你已經弄清楚了遊戲規則時,它又發生了變化。

最強大的 敵人是量子計算 —取代所有其他小行星的小行星。 它將摧毀現今所有基於依賴的加密信任模型 。 一旦量子破壞力出現 —而且它將會來襲— 數位經濟的根基可能會崩塌。

每張憑證、每個簽章、每筆加密交易,都可能因此無效。

另一方面 ,自主AI (Agentic AI) 早已入侵基礎設施,自主地即時更改基礎設施。如果您無法 指派、監控與撤銷機器身分,並透過現代化的特權管理與 Zero Standing Privilege(ZSP)做管控,你會眼睜睜看著風險增加。

這些看似不屈不撓的力量結合在一起,

你無法超越這一點。 但你必須超越它。

Game Over:如果你不改變會發生什麼事?

漏掉一次憑證更新,可能就會服務中斷;錯過 兩次?凌晨兩點資安團隊被挖起來應變;

看看統計數據 不言而喻:

- 50% 的組織 曾因機器身分相關問題發生資料外洩。

- 72% 的人 遭遇過因憑證問題造成的中斷。

- 營運中斷平均每年造成400萬美元的損失。

通過正確的機器身份安全策略,您可以徹底改變遊戲規則,

從混亂到掌控:如何破解機器身分的遊戲?

多數團隊會崩潰,因為他們還在用「預設困難模式」玩這場遊戲:

這已經行不通了。 你需要:

- 可擴展的自動化

- 隨時隨地的憑證盤點能力

- 能因應速度而構建的加密敏捷架構。

從最痛的地方開始:自動化憑證發行與輪替。 接著,把身分與應用工作負載做關聯,這樣上下文就不是猜出來的。

借助機器身份安全,您會感覺自己 像馬力歐吃到星星一樣—無敵衝刺,無所畏懼。

結語:你早就上場了,現在是時候贏了

機器身分安全早就不是你「選擇是否要做」的問題,

好消息是:你現在就能贏這場遊戲。

機器身分失控風暴從不會停止,但現在的你,

Kevin Bocek 是 CyberArk 創新高級副總裁。