部落格來源網址:Ransomware Attacks Against the US: 2026 Insights

2026 勒索軟體威脅趨勢解析

Bitdefender 分析了數十個針對美國組織發動攻擊的勒索軟體組織動向。

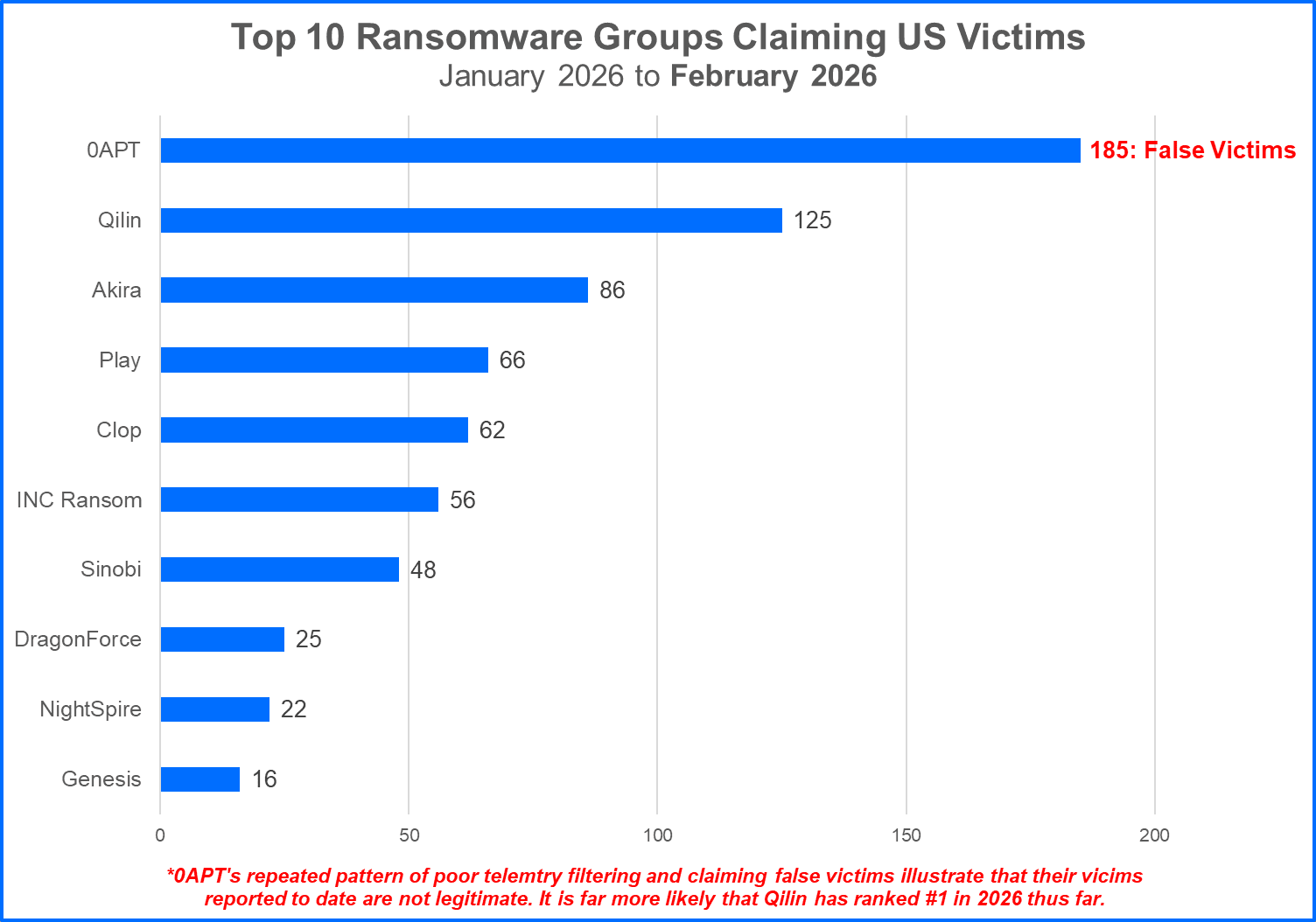

2026 年 1 月至 2 月頂尖勒索軟體組織

2026 年 1 月至 2 月期間,共有 53 個勒索軟體組織聲稱在美國取得受害者。其中有 7 個組織已連續超過四個月位居我們的前十大威脅名單。

這些頂尖勒索軟體組織包括 Qilin、Akira、Clop、INC Ransom、Play、DragonForce 以及 Sinobi。上述組織與前十大名單中的其他成員,

雖然分析結果記錄了 0APT 的受害者總計 185 名,但必須指出,由於該組織的遙測資料篩選機制不佳且過往有虛假

在剔除資料集中 0APT 所聲稱的大量(虛假)受害者數據後,Bitdefender 以高度信心研判,2026 年前兩個月遭受勒索軟體組織攻擊的美國企業數量,應介於 750 至 800 家之間。

| 威脅洞察 (2026 Q1) | 關鍵風險評估 | 顧問建議防禦策略 |

| 頂尖組織高度集中化

無差別鎖定各型企業 數據真實性陷阱 |

Qilin 等指標性組織具備高度穩定性與攻擊能量

從中小企業到大型企業皆為目標,無一倖免 攻擊組織(如 0APT)可能利用虛假聲明干擾資安決策判斷 |

導入次世代行為預防 (AV),針對勒索行為實施即時阻斷。

建立全域防護架構,確保各規模節點均具備防禦一致性。 應以實務威脅情資為準,優化端點偵測精度以降低誤判率。 |

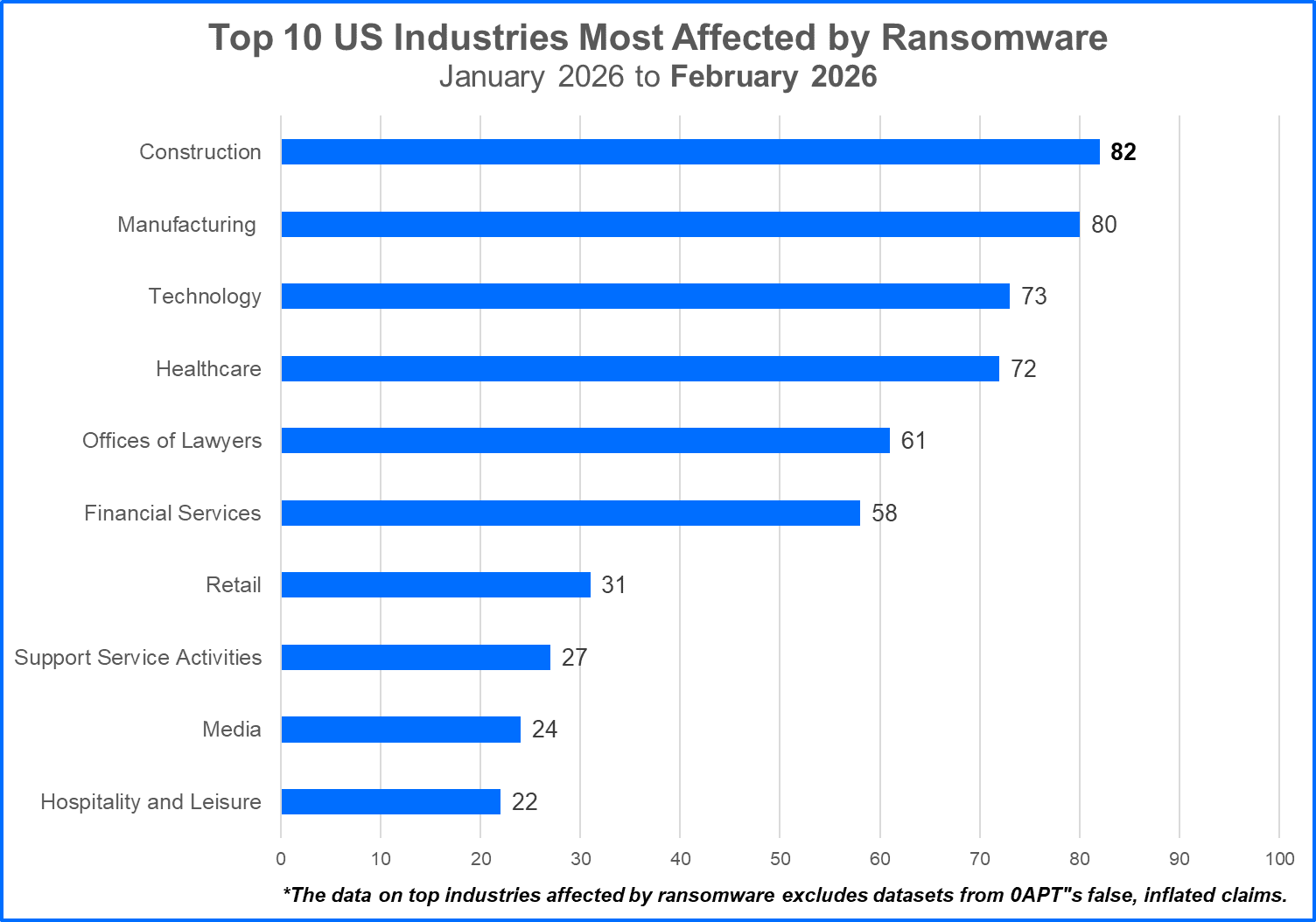

勒索軟體鎖定的美國首要產業趨勢

比較美國受勒索軟體攻擊影響最嚴重的產業類型,

雖然上述產業在過去幾季持續成為攻擊目標,但值得注意的是,實際

贖金支付減少的趨勢可歸因於多重因素。企業面臨越來越大的壓力,

勒索軟體攻擊模式的現況發展

從 2025 年 12 月到 2026 年 2 月,Bitdefender 觀察到勒索軟體攻擊的多種模式。

- 改變初始攻擊路徑:

選擇不同的攻擊向量以減少入侵時產生的偵測噪音。 - 規模化供應鏈攻擊:專注於接管供應商鏈結以擴大攻擊效益。

- 自動化縮短攻擊窗口:

利用工具縮短漏洞概念驗證公開後的利用時間。 - 深耕防禦規避技術:重新投入資源開發自帶漏洞驅動程式(

BYOVD)策略。

首要路徑:控制雜訊並繞過 MFA

越來越多的勒索組織將焦點轉向「身分首位攻擊」。換句話說,

企業應確保登入頁面上的 Cookie 和 OAuth 金鑰等權杖經過加密,並將其與經核准的註冊裝置綁定,

攻陷供應商並接管連鎖體系

遭竊取的憑證為大規模、高影響力的供應鏈攻擊開啟了大門。

自動化並縮短漏洞利用窗口

威脅份子成功利用漏洞所需的時間已大幅縮短。多項報告指出,

利用 BYOVD 策略突破防禦防線

過去如 EDRSandblast、HRSword 與 EDRKillShifter 等工具雖然看似過時,但其核心目標始終一致:規避防禦。

一旦啟動,這些脆弱的驅動程式能讓攻擊者繞過特徵碼偵測,

勒索軟體趨勢預測

勒索軟體生態系與通行的行動準則將進一步擴張。提供 RaaS 平台存取權限的組織具備強大的生命力。

市場競爭將迫使部分組織修改或放棄初期的獲利分享體系與招募流程

此外,近期觀察到勒索活動與駭客行動化(Hacktivism)

顧問建議:企業應維持威脅情資計畫,藉此掌握威脅份子的活動與 TTPs 攻擊戰術,並獲取修復行動指引。

此外,由於威脅份子極擅長偵察潛在目標與利用漏洞,實施主動式的

勒索組織鎖定的初始入侵目標將擴大至更多系統。他們將針對 VPN 與防火牆等脆弱的邊際設備(Edge Devices)進行攻擊。雖然邊際設備被入侵的情況佔比極高,

顧問建議:

雲端原生攻擊 (LOTC) 案例將持續上升

當大眾討論「寄生攻擊」(Living Off the Land, LOTL)集中在濫用 Windows 或 ESXi 原生程式時,

顧問建議:識別並 縮小攻擊面 。 切勿過度依賴白名單機制,

採用對齊惡意情境的行為基準偵測技術,並參考攻擊劇本(

企業應落實更高階的安全實務,而非僅止於基礎的資安衛生。

BYOVD 趨勢預測:勒索軟體攻擊的盛行率將突破 75%

BYOVD(自帶脆弱驅動程式)

額外顧問建議:

- 持續掌握戰術演變:密切關注載入驅動程式的寄生攻擊(LOTL)

戰術。 - 動態評估解決方案:企業須不斷評估已部署的技術與資安方案。

鑑於EDR Killers 與 BYOVD 攻擊的普及, 企業絕不能盲目假設既有的端點安全方案具備充足的防護能力。 - 維護情資同步:若解決方案具備驅動程式黑名單(

Blocklisting)或監控功能, 請務必確保其內部程式庫維持在最新狀態。 - 實施驅動程式沙箱化:建立驅動程式沙箱化等安全實務,

確保被標記的可疑驅動程式無法與關鍵作業系統組件產生互動。

| Bitdefender 解決方案 | 防禦策略 |

| 內核級驅動程式監控 | 主動識別並封鎖異常加載的脆弱驅動程式,防止 EDR 防禦線被 BYOVD 手法癱瘓。 |

| 外部攻擊面管理 (EASM) | 持續盤點包含 VPN 與防火牆在內的邊際設備,防止其成為勒索組織的初始入侵點。 |

| 虛擬化層自省技術 (HVI) | 針對 ESXi 等虛擬化平台提供記憶體層級的保護, |

| 行為準則分析 (Behavioral Analytics) | 偵測 Living Off the Cloud (LOTC) 的異常工具調用,彌補傳統日誌紀錄的偵測盲點。 |

作者:潔德·布朗

Jade Brown 是 Bitdefender 的威脅研究員,

身為資安領域的思想領袖及普通話使用者,

她的專業認證包括 EC-Council 的「認證道德駭客」(CEH),以及 GIAC 的「網路威脅情報」(GCTI)與「惡意軟體逆向工程」(